Bauanträge als Einfallstor für Cyberbetrug in den USA

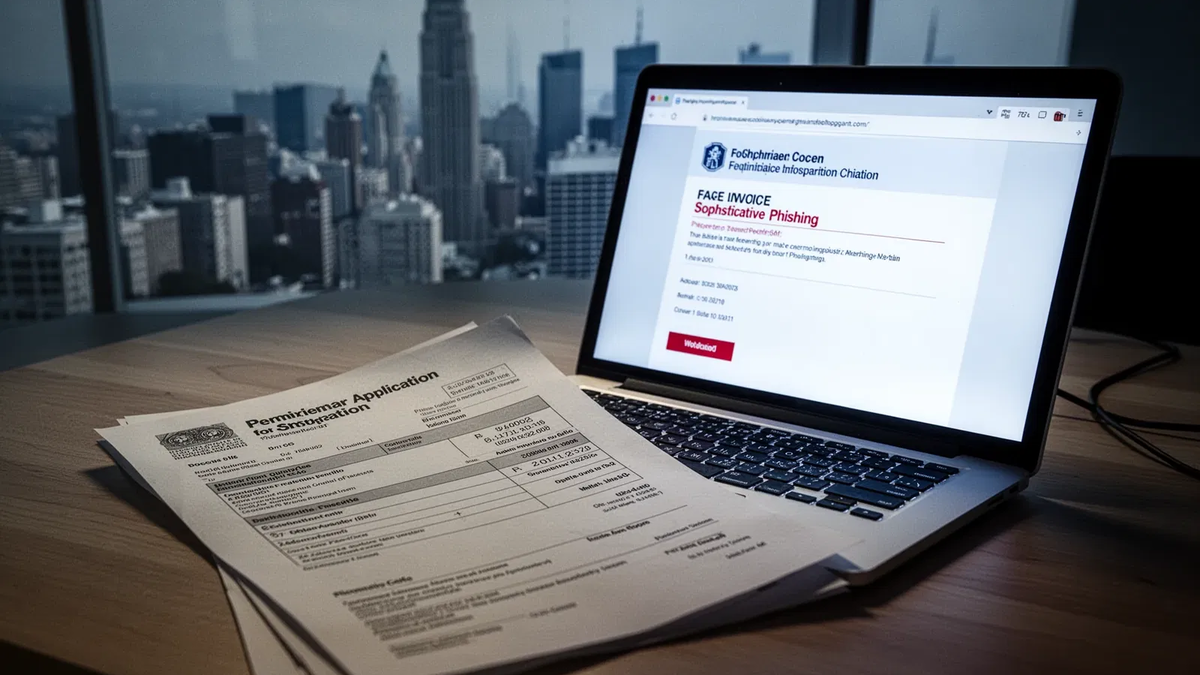

19.03.2026 - 00:39:44 | boerse-global.deEine raffinierte Phishing-Kampagne nutzt öffentliche Bauakten aus, um Antragsteller in den USA mit gefälschten Rechnungen um hohe Summen zu prellen. Nach einer Warnung des FBI melden immer mehr Kommunen betroffene Bürger. Die Betrüger erschaffen täuschend echte Nachrichten, die auf Transparenzpflichten der Behörden basieren.

Die aktuelle Phishing-Welle zeigt, wie gezielt Betrüger psychologische Schwächen und interne Details ausnutzen, um Mitarbeiter und Privatpersonen zu täuschen. Dieser Experten-Report enthüllt, warum diese Methoden aktuell so erfolgreich sind und wie Sie sich und Ihr Unternehmen wirksam gegen solche Angriffe wehren können. 7 psychologische Todsünden der Hacker-Abwehr entdecken

So funktioniert der Betrug mit gefälschten Gebühren

Die Täter durchforsten systematisch öffentliche Datenbanken der Kommunen. Sie identifizieren Personen und Unternehmen mit laufenden Bau-, Nutzungs- oder Zulassungsanträgen. Mit diesen Daten basteln sie täuschend echte E-Mails.

Die Nachrichten enthalten genaue Grundstücksadressen, spezifische Aktenzeichen und die echten Namen von Planungsbeamten. Professionelles Layout und offizielle Logos vervollständigen den Eindruck einer behördlichen Kommunikation. Die Betrüger timen ihre Nachrichten geschickt auf den laufenden Antragsprozess. So wirkt die plötzliche Forderung nach einer Zusatzgebühr wie ein normaler Verwaltungsschritt.

Unter Druck setzen sie die Opfer mit Drohungen: Bei sofortiger Nichtzahlung drohten angeblich erhebliche Verzögerungen, Projektstopps oder andere bürokratische Hürden.

Diese Alarmzeichen sollten stutzig machen

Ein entscheidendes Merkmal des Betrugs ist die geforderte Zahlungsmethode. Die gefälschten PDF-Rechnungen listen detailliert angebliche Gebühren auf. Statt auf offizielle Zahlungsportale der Behörden zu verweisen, fordern die Betrüger aber Überweisungen, Zahlungen über P2P-Apps wie Venmo, Zelle oder Cash App – oder sogar Kryptowährungen.

Laut Cybersecurity-Experten und dem FBI sind diese Zahlungswege klare Betrugsindikatoren. Keine seriöse Kommune akzeptiert Baugenehmigungsgebühren via Kryptowährung oder privaten Zahlungs-Apps.

Zudem nutzen die Angreifer spezielle Kommunikationstricks. Die E-Mails kommen oft von nicht-behördlichen Domains wie „@usa.com“ oder leicht falsch geschriebenen Versionen offizieller Stadt-Domains. Um Überprüfungen zu verhindern, fordern die Rechnungen explizit dazu auf, Zahlungsanweisungen nur per E-Mail – nicht telefonisch – anzufordern. Als Grund wird eine angebliche Nachvollziehbarkeit der Buchung genannt.

Ob CEO-Fraud oder gefälschte Rechnungen – immer mehr Unternehmen werden Opfer von hochprofessionellen Spear-Phishing-Attacken. Mit dieser praxisnahen 4-Schritte-Anleitung zur erfolgreichen Hacker-Abwehr schützen Sie Ihre Organisation effektiv vor den neuesten Betrugsmaschen. Kostenlosen Anti-Phishing-Guide herunterladen

Kommunen warnen ihre Bürger

Als Reaktion auf die FBI-Warnung vom 9. März 2026 haben zahlreiche lokale Behörden Notfallmeldungen herausgegeben. Am 18. März berichteten Beamte aus Frederick County, Maryland, dass Antragsteller für Flächennutzungsgenehmigungen betroffen seien. Die gefälschten Rechnungen forderten bis zu 1.800 US-Dollar. Die Kreisverwaltung betonte: Offizielle Zahlungen laufen ausschließlich über ihr Nutzerportal; Überweisungen werden nie angefordert.

Ähnliche Warnungen gab es bundesweit. Minneapolis gab am 13. März bekannt, dass mindestens 15 betrügerische E-Mails an Antragsteller für Zonengenehmigungen identifiziert wurden. Palm Beach County und die Stadt Weston in Florida warnten am selben Tag Bauunternehmer und Grundstückseigentümer. Die Stadt Alexandria, Virginia, veröffentlichte bereits am 11. März eine Sicherheitswarnung und riet zur direkten Überprüfung unerwarteter Rechnungen beim Amt.

Transparenz als Sicherheitsrisiko für Kommunen

Die landesweite Kampagne offenbart ein Dilemma der kommunalen Cybersicherheit: die Waffe der öffentlichen Transparenz. Gesetze verpflichten Kommunen, Akten zu Bauvorhaben, Zonenänderungen und Genehmigungen offenzulegen. Doch Kriminelle automatisieren nun die Auswertung dieser Daten für gezielte Spear-Phishing-Angriffe.

Branchenanalysten sehen darin eine bedeutende Verschiebung der Betrugsmethoden. Statt auf Massen-Spam setzen Cyberkriminelle auf Recherche und nutzen Open-Source-Intelligence für maßgeschneiderte Angriffe. Diese Personalisierung erhöht die Erfolgschance erheblich, denn korrekte, vermeintlich interne Details überwinden die natürliche Skepsis der Opfer.

Die Situation unterstreicht die Notwendigkeit für Städte und Gemeinden, ihre externen Kommunikationsprotokolle zu überprüfen und die Öffentlichkeit über offizielle Gebühreneinzugsverfahren aufzuklären.

So können sich Antragsteller schützen

Angesichts der sich weiterentwickelnden Betrugskampagne raten Behörden zu strikten Verifizierungsgewohnheiten. Bei unerwarteten Gebührenforderungen sollten Antragsteller die Kommunikation unabhängig überprüfen. Dafür sollten sie das zuständige Amt über die auf der offiziellen Website gelistete Telefonnummer kontaktieren – nicht über die in der verdächtigen E-Mail angegebenen Daten.

Zudem gilt: Absenderadressen genau auf subtile Tippfehler prüfen und bei behördlichen Mitteilungen, die Zahlungen über unkonventionelle Kanäle fordern, höchst misstrauisch sein. Opfer, die bereits Geld überwiesen haben, sollten umgehend ihre Bank informieren und eine Anzeige beim Internet Crime Complaint Center des FBI erstatten.

Hol dir jetzt den Wissensvorsprung der Aktien-Profis.

Für. Immer. Kostenlos.