Thema: Einfallstor

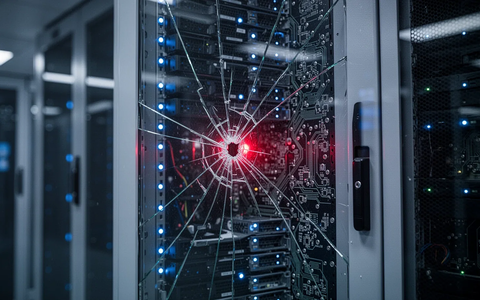

AirPlay-Automatikmodus, Einfallstor

iPhone-Sicherheit: AirPlay-Automatikmodus als Einfallstor - Foto: über boerse-global.de

iPhone-Sicherheit: AirPlay-Automatikmodus als Einfallstor

boerse-global.de, 01.06.26 12:19 Uhr

Cyberangriffe, Rekordniveau

Hacker missbrauchen Google AppSheet und Drive für Phishing. ...

Cyberangriffe auf Rekordniveau: Cloud-Dienste als Einfallstor

boerse-global.de, 04.05.26 10:54 Uhr

Cyber-Angriffe, Identitäten

Die klassische Firewall verliert ihre Schutzwirkung da Hacker ...

Cyber-Angriffe 2026: Identitäten sind das neue Einfallstor

boerse-global.de, 21.04.26 11:51 Uhr

Android-Malware, Senioren-Konten

Raffinierte Schadsoftware wie Albiriox und God Mode übernimmt ...

Neue Android-Malware bedroht Senioren-Konten

boerse-global.de, 19.04.26 09:21 Uhr

Microsoft-Patches, Virtualisierung

Microsofts April-Update 2026 schließt fast 250 Schwachstellen ...

Microsoft-Patches: Virtualisierung wird zum Einfallstor für Hacker

boerse-global.de, 17.04.26 19:13 Uhr

Trivy-Hack, Sicherheitstools

Ein Angriff auf den Sicherheitsscanner Trivy und neue KI-gestützte ...

Trivy-Hack: Sicherheitstools werden zum Einfallstor für Angreifer

boerse-global.de, 15.04.26 10:22 Uhr

Mirax-Trojaner, Illegale

Neue Android-Schadsoftware wie Mirax und Perseus nutzt illegale ...

Mirax-Trojaner: Illegale Streams als Einfallstor für Cyberkriminelle

boerse-global.de, 14.04.26 20:21 Uhr

Meta-Plattformen, Verschlüsselung

Kriminelle nutzen verschlüsselte Messenger wie WhatsApp ...

Meta-Plattformen: Verschlüsselung wird zum Einfallstor für Betrüger

boerse-global.de, 11.04.26 15:19 Uhr

EU-Datenleck, Hacker

Ein Angriff über das Open-Source-Tool Trivy ermöglichte ...

EU-Datenleck: Hacker nutzen Sicherheits-Software als Einfallstor

boerse-global.de, 05.04.26 14:01 Uhr

Staatliche, Konten

Cyberkriminelle nutzen kompromittierte offizielle E-Mail-Konten ...