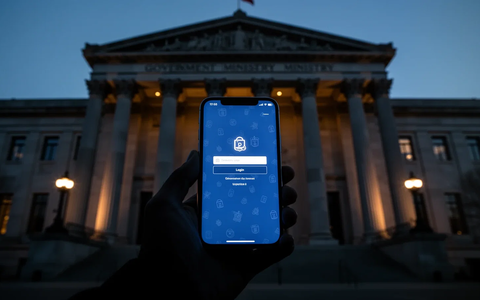

Signal schließt Sicherheitslücken nach Phishing-Welle

29.04.2026 - 20:34:31 | boerse-global.deGrund ist eine gezielte Phishing-Welle gegen Regierungsmitarbeiter in Deutschland, den Niederlanden und Großbritannien. Die Angreifer gaben sich als Signal-Support aus und wollten Login-Daten erbeuten.

Das Unternehmen betont: Die Ende-zu-Ende-Verschlüsselung wurde nie kompromittiert. Signal speichere grundsätzlich keine Nutzerdaten. Support-Mitarbeiter würden niemals nach PINs oder Verifizierungscodes fragen.

Banking, PayPal oder WhatsApp — auf keinem anderen Gerät speichern wir so viele sensible Daten wie auf dem Smartphone. Dieser kostenlose Ratgeber zeigt Ihnen, wie Sie Ihr Gerät mit 5 einfachen Schritten effektiv vor Hackern und Datenmissbrauch schützen. 5 sofort umsetzbare Schutzmaßnahmen entdecken

In Deutschland erwägen Behörden nun einen Wechsel zum Messenger Wire. Parallel schloss Apple eine Lücke in iOS und iPadOS. Forensik-Tools hatten zuvor gelöschte Push-Benachrichtigungen von Signal auslesen können.

SMS-Blaster und dateilose Phishing-Attacken

Die Methoden der Angreifer werden raffinierter. In Kanada meldete die Polizei von Toronto die erste Festnahme von Personen mit sogenannten SMS-Blastern. Diese tragbaren Geräte imitieren Mobilfunkmasten und zwingen Handys in ein manipuliertes Netzwerk.

Die Folge: Zehntausende Phishing-SMS im Namen von Banken und Behörden. Experten raten, die veraltete 2G-Verbindung auf dem Gerät zu deaktivieren.

Noch tückischer ist die „BlobPhish“-Kampagne. Sie nutzt JavaScript-Blob-Objekte, um Phishing-Seiten direkt im Browser zu generieren. Keine Dateien auf der Festplatte – klassische Sicherheitssoftware erkennt das kaum. Die Angriffe zielen auf Microsoft-365-Konten und US-Finanzinstitute.

Ergänzt wird das durch betrügerische CAPTCHA-Seiten. Beim Anklicken öffnen sie heimlich die SMS-App und verschicken kostenpflichtige Nachrichten an Premium-Nummern.

Morpheus tarnt sich als Android-Update

Die Spyware „Morpheus“ gibt sich als legitimes Android-Systemupdate aus. In fortgeschrittenen Varianten blockieren Angreifer zeitweise die mobile Datenverbindung. Dann locken sie mit einem SMS-Link zum vermeintlich nötigen Update.

Einmal installiert, kann Morpheus Bildschirminhalte auslesen, WhatsApp-Kommunikation imitieren und biometrische Daten abgreifen.

Ein veraltetes Smartphone ist wie eine offene Haustür für Cyberkriminelle, die gezielt Sicherheitslücken in Systemen ausnutzen. Erfahren Sie in diesem kostenlosen Report, wie Sie durch die richtigen Updates und Einstellungen Malware dauerhaft verhindern. Kostenlosen Android-Sicherheits-Report herunterladen

Auch Südkorea warnt vor einer Voice-Phishing-Welle. Täter geben sich als Mitarbeiter von Gemeindezentren aus. Unter dem Vorwand eines Ausweismissbrauchs drängen sie Opfer zur Installation von Malware über KakaoTalk. Ziel: Fernsteuerung der Geräte für Kontoeröffnungen und Kreditbetrug.

Datenlecks bei Providern gefährden Millionen

AT&T bestätigte: Persönliche Daten von über 73 Millionen Kunden sind im Dark Web aufgetach. Auch Lyca Mobile wurde gehackt. Bei T-Mobile ermöglichte eine Sicherheitslücke den Zugriff auf Namen, E-Mail-Adressen und technische IDs von bis zu 76 Millionen Kunden.

Diese Daten sind die Basis für SIM-Swap-Betrug. Täter übernehmen die Kontrolle über die Telefonnummer eines Opfers und hebeln so die Zwei-Faktor-Authentifizierung (MFA) aus. Anzeichen: plötzlicher Signalverlust oder unerwartete Passwort-Rücksetzungen.

Fehlerhafte MFA-Konfigurationen sind laut Analysten für rund 26 Prozent der finanziellen Verluste durch Cyberangriffe verantwortlich.

Bots dominieren das Web

Ein aktueller Bericht zeigt: 53 Prozent des gesamten Web-Traffics entfallen auf automatisierte Bots. Nur 47 Prozent stammen von Menschen. Besonders alarmierend: 27 Prozent dieser Bot-Angriffe zielen gezielt auf APIs – die Grundlage für automatisierte Account-Übernahmen.

Der „State of Mobile App Security 2026“-Report offenbart weitere Mängel. Über 94 Prozent der Android-Apps und 61 Prozent der iOS-Apps nutzen unsichere HTTP-Verbindungen. In vielen Fällen fanden Forscher hartcodierte kryptografische Schlüssel direkt im Quellcode.

Hersteller reagieren – EU treibt Öffnung voran

Samsung hat ein kritisches Update für zahlreiche Galaxy-Modelle veröffentlicht. Es schließt über 40 Sicherheitslücken. Google integrierte im April neue Datenschutzeinstellungen für Google Wallet und eine verbesserte Standortgenauigkeit.

Die EU-Kommission drängt im Rahmen des Digital Markets Act auf eine weitere Öffnung von Android für KI-Dienste von Drittanbietern. Alphabet sieht darin potenzielle Sicherheitsrisiken.

Experten empfehlen Unternehmen: Offline-Backups, regelmäßige MFA-Audits und strikte Trennung von privater und dienstlicher Kommunikation. Dienste wie der KI-gestützte „Scam Guard“ des britischen Anbieters EE könnten bald Standard bei Mobilfunkprovidern werden.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.