TamperedChef: PDF-Trojaner bedroht deutsche Büroarbeit

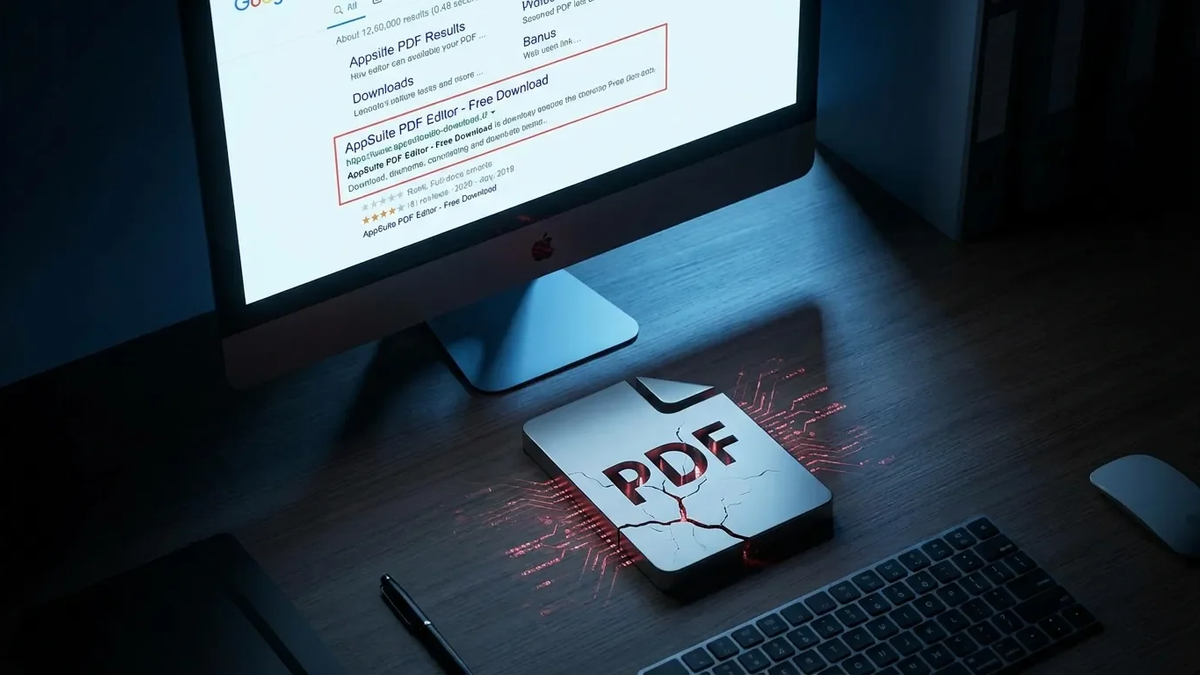

17.01.2026 - 09:43:12 | boerse-global.deEine hochgefährliche Spionagekampagne nutzt den alltäglichen Bürobedarf als Einfallstor – und deutsche Unternehmen sind die Hauptziele. Sicherheitsforscher warnen eindringlich vor der Schadsoftware „TamperedChef“, die sich als harmlose PDF-Bearbeitungssoftware tarnt.

Die Schatten-IT-Falle im Büroalltag

Die Bedrohung ist so simpel wie tückisch: Ein Mitarbeiter sucht online nach einem kostenlosen PDF-Editor, einem Dokumenten-Konverter oder einem Handbuch für ein technisches Gerät. Genau hier schlagen die Cyberkriminellen zu. Sie manipulieren die Suchergebnisse, sodass ihre gefälschten Links ganz oben erscheinen. Die dahinterliegenden Websites wirken absolut professionell und seriös.

Laut dem Sicherheitsunternehmen Sophos, das am 16. Januar neue Daten veröffentlichte, entfielen rund 15 Prozent aller identifizierten Infektionen in Europa auf Deutschland. Der Grund: die weit verbreitete Praxis, bei fehlenden offiziellen Tools auf eigene Faust nach Lösungen zu suchen – die sogenannte „Shadow IT“.

Viele Unternehmen unterschätzen die Gefahr durch manipulierte Downloads: Laut Sophos entfielen rund 15 Prozent der Infektionen in Europa auf Deutschland. Der kostenlose Leitfaden „Cyber Security Awareness Trends“ zeigt praxisnahe Schutzmaßnahmen, wie Sie Shadow‑IT erkennen, nicht genehmigte Installationen verhindern und Zugriffs‑Tokens sichern. Inklusive Checklisten, Schulungsplänen für Mitarbeiter und sofort umsetzbaren Maßnahmen – ideal für Geschäftsführer und IT‑Verantwortliche. Gratis-Cyber-Security-Leitfaden für Unternehmen anfordern

Die tickende Zeitbombe im Netzwerk

Die wahre Gefahr von TamperedChef offenbart sich erst mit Verzögerung. Nach der Installation verhält sich die Software bis zu 56 Tage lang völlig unauffällig und erfüllt ihren scheinbaren Zweck. Diese Ruhephase ist taktisch kalkuliert, um Sicherheitssoftware auszutricksen und das Vertrauen des Nutzers zu gewinnen.

Doch dann schlägt die Stunde: Der versteckte Code aktiviert sich und installiert einen ausgereiften Informationsdieb. Dieser greift gezielt auf gespeicherte Browser-Passwörter, Sitzungs-Cookies und Zugangstokens für Unternehmens-Clouddienste zu. Für Personalabteilungen oder Verwaltungen, die mit sensiblen Mitarbeiter- oder Finanzdaten hantieren, bedeutet das einen sofortigen, massiven Datenschutzverstoß.

Angriff auf das Rückgrat der Industrie

Besonders betroffen sind Branchen, die auf technische Dokumentation angewiesen sind: Maschinenbau, Gesundheitswesen und Bauindustrie. Hier müssen Verwaltungsmitarbeiter häufig Handbücher für Spezialgeräte herunterladen – ein perfektes Einfallstor für die Täter.

Die erfolgreiche Infiltration deutscher Netze führt die Experten von it-daily auf die hohe Digitalisierungsdichte in deutschen Verwaltungsprozessen und den spezifischen Softwarebedarf der starken Industrie zurück. Die Malware könnte bereits in vielen Systemen schlummern, ohne dass die Betreiber es wissen.

Paradigmenwechsel in der Cyberabwehr

Die Kampagne markiert eine strategische Wende der Angreifer. Statt auf Phishing-E-Mails zu setzen, die Mitarbeiter mittlerweile erkennen, nutzen sie den „Pull“-Effekt des Webs: Sie warten, bis die Opfer aktiv nach Tools suchen. Das unterläuft klassische Abwehrmaßnahmen wie E-Mail-Gateways.

Die Konsequenz für Unternehmen ist klar: Die lockere Praxis, dass Mitarbeiter ungeprüfte Software für ihre Arbeit nutzen („Bring Your Own Software“), muss ein Ende haben. IT-Abteilungen sind gefordert, die Software-Beschaffung streng zu reglementieren und die Ausführung nicht genehmigter Installationsprogramme konsequent zu blockieren. Im digitalen Büro kann ein funktionierendes Tool zur tödlichen Waffe werden.

PS: TamperedChef bleibt oft bis zu 56 Tage unauffällig – Ihr Netzwerk kann bereits kompromittiert sein, ohne dass jemand etwas merkt. Holen Sie sich den kostenlosen E‑Book-Report „Cyber Security Awareness Trends“ mit konkreten Anweisungen für kleine IT‑Teams, Schulungsplänen für Mitarbeiter und schnellen Abwehrmaßnahmen gegen eingeschleuste Tools. Schützen Sie Passwörter, Cookies und Cloud‑Zugänge jetzt. Jetzt Cyber-Security-Report gratis anfordern

Hol dir jetzt den Wissensvorsprung der Aktien-Profis.

Seit 2005 liefert der Börsenbrief trading-notes verlässliche Aktien-Empfehlungen - Dreimal die Woche, direkt ins Postfach. 100% kostenlos. 100% Expertenwissen. Trage einfach deine E-Mail Adresse ein und verpasse ab heute keine Top-Chance mehr. Jetzt abonnieren.

Für. Immer. Kostenlos.