Phishing-Angriffe: Cyberkriminelle setzen Smartphone-Nutzer unter Druck

10.12.2025 - 05:29:11 | boerse-global.de

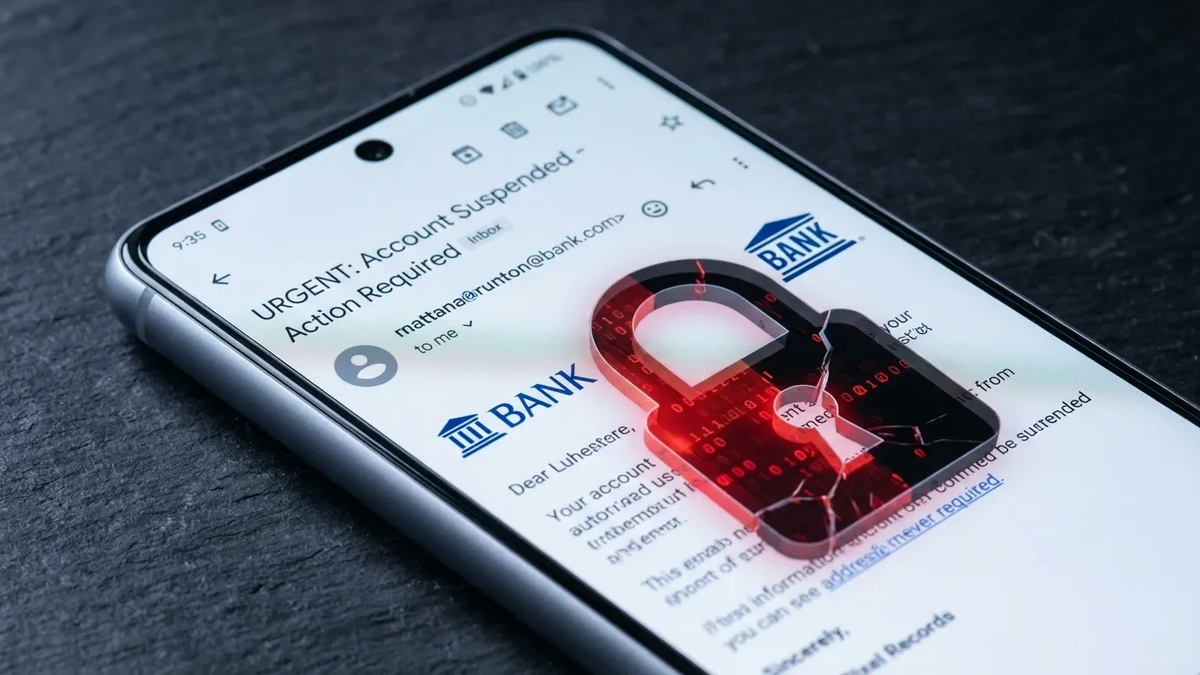

Cyberkriminelle nutzen den Weihnachtsstress gnadenlos aus. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) und die Verbraucherzentralen warnen vor einer koordinierten Angriffswelle auf Smartphone-Nutzer. Binnen 48 Stunden schnellte die Zahl der Phishing-Versuche explosionsartig nach oben – so gezielt und technisch ausgereift wie nie zuvor.

Besonders perfide: Die Täter kombinieren digitalen Betrug mit physischer Manipulation im öffentlichen Raum. Gefälschte Paketbenachrichtigungen, angebliche Kontosperrungen und manipulierte QR-Codes an Parkautomaten bilden eine “perfekte Sturmflut” aus Social Engineering und KI-unterstütztem Betrug.

Eine der aggressivsten Kampagnen richtet sich gegen Nutzer des Zahlungsdienstleisters SumUp und Kunden der Commerzbank. Laut dem Phishing-Radar der Verbraucherzentrale kursieren tausendfach E-Mails mit dem Betreff “Wichtige Sicherheitsaktualisierung erforderlich”.

Passend zum Thema Android‑Sicherheit: Viele Android‑Nutzer unterschätzen, wie leicht Quishing‑Sticker, gefälschte Apps und manipulierte SMS den Zugang zu Konten ermöglichen. Ein kostenloses Sicherheitspaket erklärt die 5 wichtigsten Schutzmaßnahmen für Ihr Android‑Smartphone – inklusive Checkliste für sichere App‑Installationen, dem richtigen Umgang mit QR‑Codes und einfachen Einstellungen für Banking‑Apps. So reduzieren Sie das Risiko von Anatsa & Co. deutlich. Jetzt kostenloses Android-Schutzpaket anfordern

Die Masche: Massiver psychologischer Druck durch konkrete Fristen. Den Empfängern wird gedroht, ihr Konto werde gesperrt, wenn sie nicht sofort handeln. Der 9. Dezember wurde als Ultimatum genannt – ein perfider Trick, um Opfer zu unüberlegten Klicks zu verleiten.

Parallel attackieren Kriminelle Nutzer der Commerzbank photoTAN-App. Die Behauptung: Die Sicherheits-App müsse aufgrund gesetzlicher Änderungen aktualisiert werden. Der Link führt jedoch nicht in den App Store, sondern auf täuschend echt nachgebaute Phishing-Seiten. Wer dort seine Zugangsdaten eingibt, liefert den Schlüssel zum Bankkonto direkt aus.

Dank KI-Tools erreichen diese Fälschungen ein Niveau, bei dem selbst aufmerksame Nutzer kaum noch Rechtschreibfehler oder Layout-Schwächen erkennen können.

“Quishing”: Gefahr an Parkautomaten und Ladesäulen

Das sogenannte “Quishing” (QR-Code-Phishing) entwickelt sich zur dominanten Bedrohung im öffentlichen Raum. Aktuelle Berichte aus Mannheim, Frankfurt und Berlin bestätigen: Kriminelle überkleben systematisch QR-Codes an Parkscheinautomaten und E-Ladesäulen.

So funktioniert die Falle:

- Schritt 1: Die Täter überkleben den legitimen QR-Code mit einem eigenen Sticker

- Schritt 2: Der gescannte Code führt nicht zur offiziellen Webseite, sondern auf eine betrügerische Zahlungsseite

- Schritt 3: Kreditkartendaten und PINs werden abgegriffen

Da der Nutzer vor einem echten Automaten steht, wirkt der Vorgang plausibel. Die Erfolgsquote der Betrüger ist erschreckend hoch.

Die Stadt Mannheim und mehrere Polizeidienststellen haben diese Woche explizite Warnungen herausgegeben. Fühlt sich der QR-Code wie ein aufgeklebter Sticker an? Ist er erhaben? Im Zweifel die offizielle App direkt öffnen und den Parkzonen-Code manuell eingeben.

Trojaner “Anatsa” kehrt zurück

Die Zeiten plumper SMS mit Tippfehlern sind vorbei. Sicherheitsforscher warnen vor einer Renaissance des Banking-Trojaners Anatsa, der sich über SMS-Nachrichten verbreitet. Die angeblichen Absender: DHL, Deutsche Post oder Hermes.

Der typische Text: “Ihr Paket konnte nicht zugestellt werden. Bitte zahlen Sie die Zollgebühren hier: [Link]”.

Klickt ein Android-Nutzer auf den Link, wird er aufgefordert, eine vermeintliche Sendungsverfolgungs-App zu installieren. Diese Apps schleusen den Anatsa-Trojaner auf das Gerät. Die Malware kann:

- Tastatureingaben mitlesen (Keylogging)

- Überweisungen in Banking-Apps manipulieren

- SMS-TANs abfangen

Das BSI und Sicherheitsfirmen wie Zscaler beobachten: Diese Trojaner umgehen mittlerweile aktiv Sicherheitsmechanismen des Google Play Stores. Der schadhafte Code wird erst nach der Installation als “Update” nachgeladen.

Warum die Bedrohungslage jetzt eskaliert

Die aktuelle Eskalation ist das Ergebnis dreier Faktoren:

Saisonale Vulnerabilität: Der Weihnachtsstress senkt die kognitive Abwehr. Wer auf fünf Pakete wartet, klickt schneller auf einen “Paketverfolgung”-Link.

KI-Industrialisierung: Large Language Models perfektionieren die Qualität der Phishing-Mails. Grammatikfehler – einst das sicherste Erkennungszeichen – sind verschwunden.

Medienbruch-Strategien: Durch Quishing zwingen Angreifer Nutzer vom gesicherten Desktop-PC auf das Smartphone. URLs sind auf kleinen Bildschirmen schwerer zu überprüfen, Sicherheitssoftware oft weniger restriktiv eingestellt.

“Wir haben es nicht mehr mit einzelnen Hackern zu tun, sondern mit hochautomatisierten ‘Crime-as-a-Service’-Plattformen, die saisonale Kampagnen generalstabsmäßig planen”, erklärt ein Analyst für mobile Sicherheit.

Was nach Weihnachten folgt

Sicherheitsexperten prognostizieren: Die aktuelle Welle hält mindestens bis Mitte Januar an. Nach den Feiertagen ändert sich das Narrativ. Statt “Paketankündigungen” werden vermehrt “Rückerstattungs-Scams” und gefälschte Nachrichten über “Retouren-Probleme” auftreten.

Verbraucher müssen damit rechnen, dass Angriffe über RCS (Rich Communication Services) und iMessage zunehmen. Klassische SMS-Filter der Netzbetreiber greifen immer besser – Kriminelle weichen auf Messenger-Protokolle aus.

Was jetzt zu tun ist:

- Keine Links in SMS anklicken

- QR-Codes an Automaten kritisch prüfen (“Kratztest” am Sticker)

- Bei E-Mails von Banken oder Zahlungsdienstleistern niemals den Link nutzen

- Immer über die offizielle App oder die manuell eingetippte Webadresse einloggen

- Wird eine Frist gesetzt (“Bis heute handeln!”), ist es mit an Sicherheit grenzender Wahrscheinlichkeit Betrug

PS: Sie sind nicht machtlos gegen Phishing und QR‑Code‑Betrug. Das Gratis‑Sicherheitspaket zeigt praxisnahe Schritte – von Play‑Store‑Sicherheit über SMS‑Vorsicht bis zur richtigen Prüfung von QR‑Codes an Parkautomaten. Ideal, wenn Sie Online‑Banking, WhatsApp oder Lieferbenachrichtigungen nutzen und sofort etwas gegen Datenklau tun wollen. Jetzt das kostenlose Sicherheitspaket für Android sichern

So schätzen Börsenprofis die Aktie ein!

Für. Immer. Kostenlos.