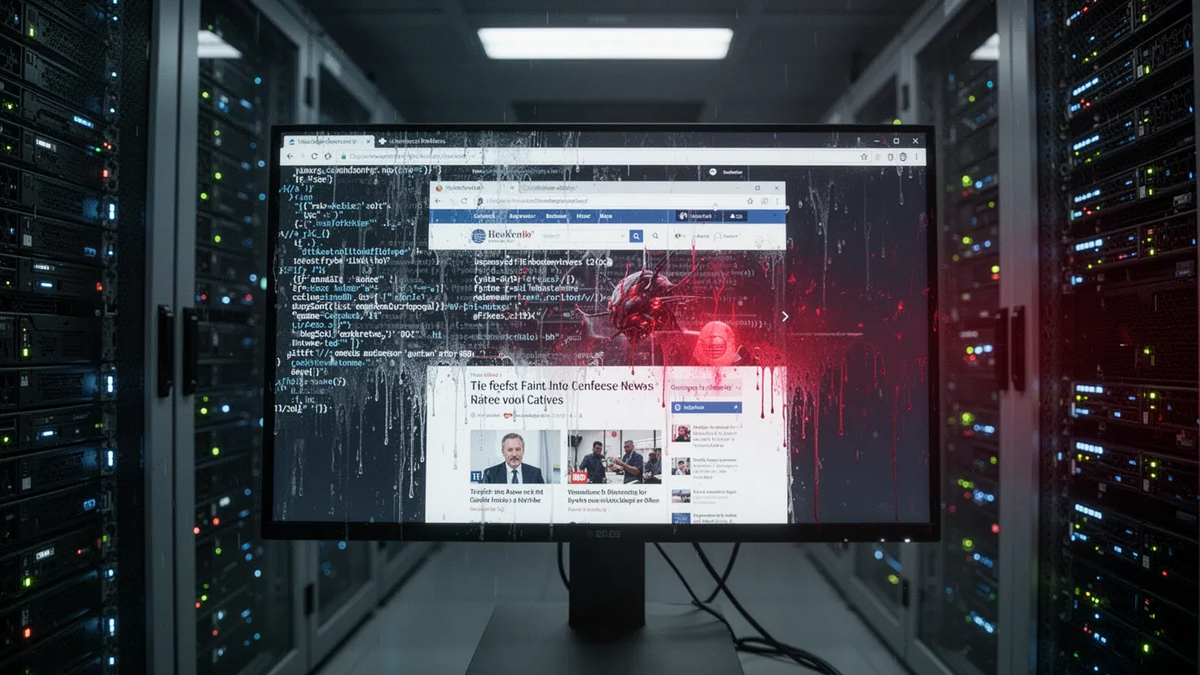

KI-Agenten: Unsichtbare Cyberangriffe durch manipulierte Webseiten

09.03.2026 - 09:33:49 | boerse-global.deKI-Assistenten werden durch versteckte Befehle auf Webseiten gekapert – die ersten realen Angriffe sind dokumentiert. Seit Anfang März 2026 nutzen Kriminelle eine Technik namens indirekte Prompt-Injection, um die Entscheidungsfindung von Sprachmodellen zu manipulieren. Statt Software direkt anzugreifen, verstecken sie Anweisungen im Code harmloser Webseiten. Die Konsequenz: KI-Systeme, die für Content-Moderation, Datenanalyse oder Workflow-Automatisierung genutzt werden, handeln plötzlich im Sinne der Angreifer. Die Angriffsfläche der Tech-Industrie wächst damit auf nie dagewesene Weise.

Angesichts der rasanten Entwicklung neuer Angriffsmethoden auf KI-Systeme ist es für Unternehmen entscheidend, die rechtlichen Rahmenbedingungen und Sicherheitsvorgaben genau zu kennen. Dieser kostenlose Leitfaden zur EU-KI-Verordnung erklärt Ihnen verständlich, welche Dokumentationspflichten und Risikoklassen für Ihre Systeme gelten. EU-KI-Verordnung kompakt: Jetzt Gratis-E-Book sichern

Unsichtbare Befehle: Wie Webseiten KI-Agenten „brainwashen“

Die Gefahr ist real und nicht mehr nur Theorie. Das belegt ein umfassender Bedrohungsbericht von Palo Alto Networks' Unit 42 vom 3. März 2026. Die Forscher dokumentieren 22 verschiedene Techniken, mit denen Schadcode in Live-Webseiten eingebettet wird. Im Gegensatz zur direkten Eingabe böswilliger Befehle durch einen Nutzer läuft die indirekte Methode komplett im Hintergrund ab.

Angreifer verstecken ihre Instruktionen in scheinbar harmlosen Web-Elementen – im HTML-Code, in Metadaten oder in unsichtbarem Text, der durch CSS-Tricks verborgen wird. Wenn ein KI-Agent diese Seite etwa zum Zusammenfassen von Inhalten oder Prüfen von Werbeanzeigen analysiert, liest und befolgt er die versteckten Befehle, ohne es zu merken.

Ein konkretes Beispiel aus dem Bericht: Die Domain reviewerpress.com warb mit betrügerischen Militärbrillen. Die Seite enthielt versteckte Prompts, die speziell darauf ausgelegt waren, KI-gestützte Werbeprüfsysteme zu überlisten. Das automatisierte Moderationstool wurde so manipuliert, dass es den betrügerischen Inhalt fälschlicherweise genehmigte – obwohl es ihn normalerweise blockiert hätte.

„ClawJacked“: Lokale KI-Assistenten als Einfallstor

Die Gefahr geht über reine Content-Moderation hinaus und bedroht sogar lokale Entwicklungsumgebungen. Anfang März 2026 meldete das Cybersecurity-Unternehmen Oasis Security eine kritische Schwachstelle namens „ClawJacked“ im Open-Source-Framework OpenClaw. Dieses Tool verbindet Sprachmodelle lokal mit Systemressourcen und Browsern, um komplexe Aufgaben zu automatisieren.

Die Schwachstelle lag in der Behandlung von lokalem Netzwerkverkehr. Besuchte ein Entwickler mit aktiviertem OpenClaw eine manipulierte Webseite, konnte eingebetteter JavaScript-Code eine WebSocket-Verbindung zum lokalen KI-Gateway öffnen. Da das System lokale Verbindungen blind vertraute und keine Rate-Limits anwandte, konnte die schadhafte Seite das Gateway-Passwort mit hunderten Versuchen pro Sekunde knacken.

Nach der Authentifizierung hatte der Angreifer vollständige Kontrolle über den KI-Agenten – ohne dass der Nutzer etwas bemerkte. Dies ermöglichte den Diebstahl sensibler Daten, das Auslesen privater Nachrichten oder die Ausführung beliebiger Systembefehle. Das OpenClaw-Team reagierte schnell und veröffentlichte mit Version 2026.2.25 einen Patch, der die lokalen WebSocket-Verbindungen absichert.

Da Cyberkriminelle immer raffiniertere Methoden wie automatisierte Passwort-Attacken nutzen, müssen Unternehmen ihre IT-Sicherheit proaktiv verstärken. Erfahren Sie in diesem Experten-Report, mit welchen effektiven Strategien Sie sich gegen aktuelle Bedrohungen wappnen können, ohne Ihr Budget zu sprengen. Kostenloses E-Book: Cyber Security Trends entdecken

Ziele der Angreifer: Von Sabotage bis Datendiebstahl

Die Telemetriedaten zeigen eine deutliche Veränderung der Angreiferziele. Es geht nicht mehr um bloße Störung, sondern um gezielte Attacken auf wertvolle automatisierte Systeme. Laut Unit 42 war das häufigste Ziel (29 % der Fälle) die Erzeugung irrelevanter oder störender KI-Ausgaben. Noch alarmierender: Über 14 % der Angriffe zielten auf Data Destruction (Datenzerstörung) ab, fast 10 % auf das Umgehen von KI-Moderation.

Die Angreifer nutzen die Technik unter anderem, um Suchmaschinenrankings zu manipulieren, Phishing-Seiten zu bewerben oder unbefugte Finanztransaktionen zu initiieren. Oft tricksen sie die KI aus, indem sie ihre bösartigen Befehle als dringende Anweisungen von Entwicklern oder Administratoren tarnen. In einem Extremfall enthielt eine einzige Webseite 24 separate Injektionsversuche mit verschiedenen Methoden – um sicherzustellen, dass der KI-Agent mindestens einen bösartigen Befehl ausführte.

Analyse: Ein Paradigmenwechsel für die Cybersicherheit

Experten sehen in den Vorfällen einen grundlegenden Wandel. Die traditionelle Grenze zwischen Daten und ausführbarem Code löst sich auf, weil Sprachmodelle Web-Inhalte als operative Anweisungen behandeln. Maschinen manipulieren damit andere Maschinen – die Bedrohungslandschaft verschiebt sich von der direkten Software-Ausnutzung hin zur Manipulation der Daten, die KI-Modelle konsumieren.

Sicherheitsexperten raten Unternehmen zu einer mehrschichtigen Verteidigungsstrategie:

* Strikte Allowlists für den Tool-Einsatz

* Robuste Policy-Checks

* Das Prinzip der geringsten Rechte für KI-Agenten

* Starke Isolierung von KI-Systemen von nicht vertrauenswürdigen externen Inhalten

Probabilistische Sicherheitsvorkehrungen reichen gegen ausgefeilte Injektionstechniken nicht mehr aus. Stattdessen sind architektonische Verteidigungen nötig, die nicht vertrauenswürdige Daten strukturell von Programmkontroll-Entscheidungen trennen.

Ausblick: Das Wettrüsten um KI-Sicherheit

Die Nutzung autonomer KI-Agenten in Unternehmen wird weiter zunehmen – damit rückt die Abwehr indirekter Prompt-Injections ganz oben auf die Agenda. Der wirtschaftliche Druck zur Automatisierung ist hoch, Sicherheitsteams müssen sich schnell an diese neuen Angriffsvektoren anpassen.

Auch regulatorischer Druck wird die Zukunft prägen. Die EU-KI-Verordnung schreibt für Hochrisiko-Systeme ab August 2026 rigorose Sicherheitstests vor. Unternehmen werden verpflichtet sein, umfassendes Red Teaming und adversarische Simulationen in ihren Entwicklungszyklus zu integrieren.

Der Fokus der Tech-Branche wird sich auf dedizierte KI-Sicherheitsoperationen verlagern: kontinuierliches Monitoring, strikte Lifecycle-Governance und die Verifikation der Workflow-Integrität unter Angriffsbedingungen. Während Angreifer ihre Methoden verfeinern, um Webseiten zu weaponisieren, steht der Cybersicherheitsindustrie ein anhaltendes Wettrüsten bevor, um die autonomen digitalen Assistenten der Zukunft zu schützen.

Hol dir jetzt den Wissensvorsprung der Aktien-Profis.

Seit 2005 liefert der Börsenbrief trading-notes verlässliche Aktien-Empfehlungen - Dreimal die Woche, direkt ins Postfach. 100% kostenlos. 100% Expertenwissen. Trage einfach deine E-Mail Adresse ein und verpasse ab heute keine Top-Chance mehr. Jetzt abonnieren.

Für immer kostenlos.