Bubble: Wie Kriminelle No-Code-Plattformen für perfekte Phishing-Angriffe kapern

24.03.2026 - 14:43:26 | boerse-global.de

KI-gestützte No-Code-Tools wie Bubble werden zur Waffe für Cyberkriminelle, die damit täuschend echte Login-Fallen bauen. Ein aktueller Bericht von Kaspersky warnt vor einer neuen Angriffswelle, bei der die legitime Plattform genutzt wird, um Sicherheitsfilter auszutricksen. Diese Entwicklung stellt Unternehmen weltweit vor massive Herausforderungen.

Da Cyberkriminelle immer raffiniertere Methoden wie Phishing-as-a-Service nutzen, um Sicherheitsfilter zu umgehen, wird eine strukturierte Abwehr für Firmen überlebenswichtig. Dieser Experten-Guide unterstützt Sie mit einer 4-Schritte-Anleitung dabei, branchenspezifische Gefahren frühzeitig zu erkennen und Ihr Unternehmen wirksam zu schützen. In 4 Schritten zur erfolgreichen Hacker-Abwehr: So schützen Sie Ihr Unternehmen vor Phishing

Die perfekte Täuschung: Browser-im-Browser-Angriffe

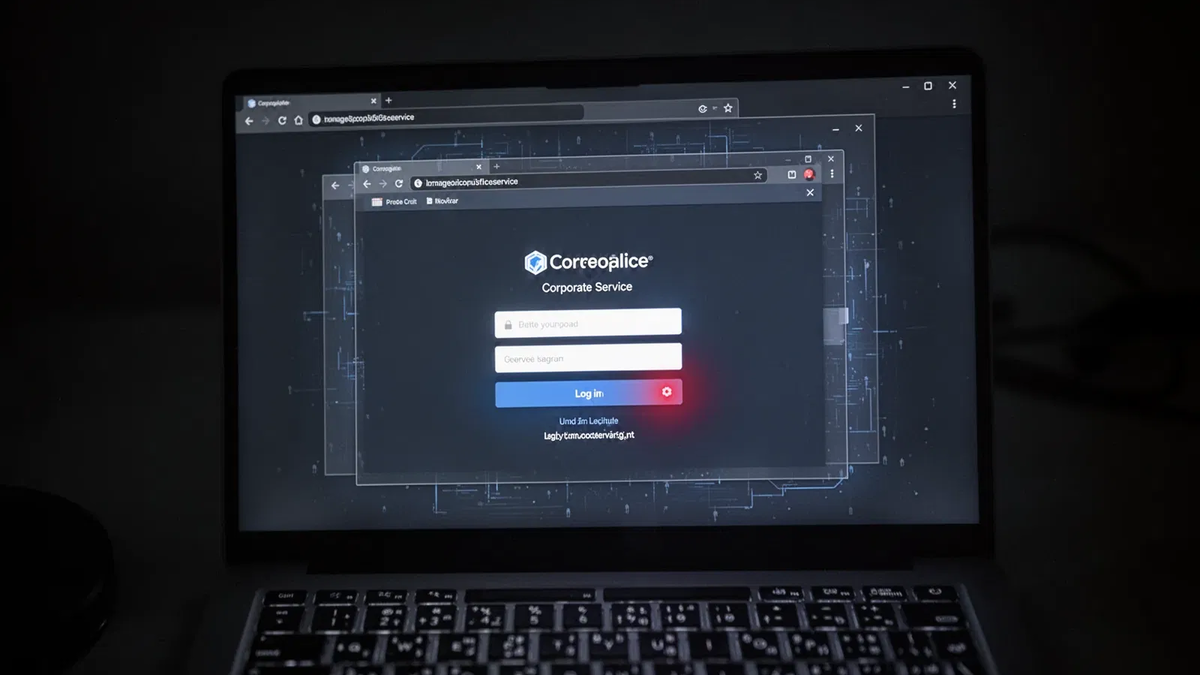

Der Kern der neuen Bedrohung liegt in der sogenannten „Browser-in-Browser“-Technik (BitB). Angreifer nutzen Bubble nicht für direkte Schadsoftware, sondern als seriös wirkendes Zwischenstück. Statt eines verdächtigen Links landet ein Opfer zunächst auf einer professionell gestalteten Bubble-Anwendung. Diese prüft im Hintergrund, ob es sich um einen echten Menschen und ein lohnendes Ziel handelt.

Erst dann startet der eigentliche Betrug: Innerhalb der Bubble-Seite öffnet sich ein täuschend echtes Login-Fenster, das etwa den Microsoft- oder Google-Anmeldebildschirm kopiert. Der Clou: Die Adressleiste des echten Browsers zeigt weiterhin die vertrauenswürdige Bubble-URL. Für Nutzer und viele Sicherheitssysteme ist der Betrug kaum zu erkennen. „Die Angreifer lösen das Problem, wie sie eine bösartige Seite ungefiltert zum Nutzer bringen“, erklärt ein Analyst.

Legitime Infrastruktur als Tarnkappe

Besonders alarmierend ist die Nutzung etablierter Cloud-Dienste. Die Phishing-Apps werden über Bubble oft auf Amazon Web Services (AWS) gehostet. Unternehmensfirewalls blockieren Traffic von solchen Großanbietern nur ungern, um legitime Geschäftsprozesse nicht zu stören. Diese „Reputations-Schilde“ machen die Angriffe so wirkungsvoll.

Die Täuschung geht noch weiter: Die Angreifer bauen sogar Sicherheitsfeatures wie Cloudflare-CAPTCHAs in ihre Bubble-Apps ein. Ein Nutzer, der erst ein Rätsel lösen muss, vertraut der folgenden Login-Seite instinktiv mehr. Verteidigungswerkzeuge werden so zu Mitteln der psychologischen Manipulation.

Phishing-as-a-Service: Industrialisierte Kriminalität

Die Technik ist längst nicht mehr nur hochspezialisierten Hackern vorbehalten. Sicherheitsexperten wie von Bridewell beobachten, dass Baupläne für Bubble-Phishing-Apps bereits in „Phishing-as-a-Service“-Kits (PhaaS) auf dem Darknet integriert sind. Für ein kleines Abogebühr kann so jeder Kriminelle Unternehmensangriffe starten.

Während Angreifer psychologische Tricks und KI-gestützte Automatisierung nutzen, bleiben viele Betriebe schutzlos gegenüber den neuesten Betrugsmaschen. Erfahren Sie in diesem kostenlosen Report, warum herkömmliche Sicherheitsmaßnahmen oft versagen und wie Sie Ihre Mitarbeiter effektiv gegen manipulative Phishing-Attacken wappnen. 7 psychologische Todsünden: Wie Sie Ihr Unternehmen vor modernen Hacker-Methoden schützen

KI-Tools wie Bubble ermöglichen es, tausende einzigartige Phishing-Seiten in Minuten zu generieren. Signaturbasierte Erkennungssysteme, die nach bekannten Mustern suchen, werden damit wirkungslos. „Wir kämpfen nicht mehr nur gegen menschliche Hacker, sondern gegen unermüdliche Automaten“, warnte Rob Joyce, ehemaliger NSA-Cyberchef, kürzlich auf der RSAC 2026.

Folgen für Unternehmen: Alte Sicherheitsmodelle versagen

Für IT-Sicherheitsverantwortliche (CISOs) bedeutet dies ein fundamentales Problem. Die Lücke zwischen der Geschwindigkeit, mit der Angreifer neue Infrastruktur hochziehen, und der Zeit, die Sicherheitsfirmen zur Einstufung benötigen, wird immer größer. Herkömmliche Webfilter und SMS-Zwei-Faktor-Authentifizierung gelten als zunehmend unzureichend.

Als wirksamster Schutz gelten nun FIDO2-konforme Sicherheitsschlüssel, die die Anmeldung an den echten Ursprungsserver binden. Zudem müssen Unternehmen den Einsatz von No-Code-Plattformen im Firmennetzwerk strenger kontrollieren und ihre Mitarbeiter speziell für BitB-Täuschungen sensibilisieren. Die Botschaft für 2026 ist klar: In einer Zeit, in der das Medium genauso täuscht wie die Botschaft, muss Vertrauen auf Protokollebene verifiziert werden – nicht nur anhand des Domainnamens oder Aussehens.

So schätzen unsere Börsenprofis Aktien ein!

Für. Immer. Kostenlos.