SumUp-Händler im Visier: Phishing-Welle nutzt Jahreswechsel

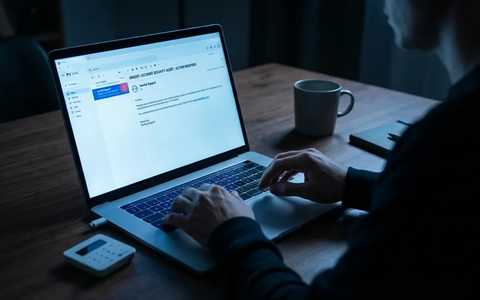

05.01.2026 - 19:22:12 | boerse-global.deSumUp-Händler werden derzeit mit gefälschten E-Mails bombardiert. Betrüger nutzen den Jahreswechsel für eine aggressive Phishing-Kampagne und geben sich als der Zahlungsdienstleister aus. Sie drohen mit Kontosperrungen, um an Zugangsdaten zu gelangen.

Verbraucherzentralen und IT-Sicherheitsbehörden warnen vor täuschend echten Nachrichten. Die Angreifer behaupten, neue gesetzliche Vorgaben erforderten eine sofortige “regulatorische Kontoverifizierung”. Wer nicht innerhalb von fünf Werktagen reagiere, riskiere die Deaktivierung aller Zahlungsfunktionen – ein Horrorszenario für jeden Händler.

So sieht die perfide Masche aus

Die Phishing-Mails landen mit Betreffzeilen wie “Dringende regulatorische Kontoverifizierung – Frist: 5 Werktage” in den Postfächern. Sie nutzen geschickt psychologischen Druck: Die Angst vor einem Geschäftsausfall treibt viele Empfänger in die Falle.

Phishing-Mails wie in diesem Fall treffen Händler schnell und gnadenlos. Das kostenlose Anti‑Phishing‑Paket zeigt Ihnen in vier klaren Schritten, wie Sie gefälschte Login‑Seiten erkennen, fehlleitende URLs prüfen, Mitarbeiter informieren und Kontozugänge absichern – samt Checklisten für Zahlungsterminals und Vorlagen für schnelle Reaktionen. Ideal für kleine Händler, die Zahlungsfunktionen schützen wollen. Die Schritt‑für‑Schritt‑Anleitungen sind leicht umsetzbar und auch ohne IT‑Abteilung sofort anwendbar. Anti‑Phishing‑Paket jetzt kostenlos herunterladen

Die Fälschungen sind professionell gestaltet:

* Das SumUp-Logo und Corporate Design werden täuschend echt kopiert

* Der Sprachstil imitiert offizielles “Finanz-Deutsch”

* Fachbegriffe und Referenznummern sollen Seriosität vortäuschen

Hier schnappt die Falle zu

Ein Klick auf Buttons wie “Jetzt Identität bestätigen” leitet nicht zur echten SumUp-Webseite weiter. Stattdessen landet das Opfer auf einer gefälschten Kopie. Die URL in der Browserzeile weicht oft nur subtil von der offiziellen Domain ab.

Wer dort seine Login-Daten eingibt, übermittelt sie in Echtzeit an die Kriminellen. In manchen Fällen fordern die Betrüger im nächsten Schritt noch sensiblere Daten an – etwa Kreditkartendetails oder Kopien von Ausweisdokumenten.

Der potenzielle Schaden ist immens: Mit den erbeuteten Zugangsdaten können Angreifer Auszahlungskonten ändern, Gelder umleiten oder betrügerische Rückerstattungen veranlassen.

So schützen Sie sich vor dem Betrug

Trotz der guten Fälschungen gibt es klare Warnsignale. Verbraucherschützer raten zu diesen Schutzmaßnahmen:

- Absender prüfen: Hinter dem Anzeigenamen “SumUp Support” verbirgt sich oft eine fremde E-Mail-Adresse

- Nie auf Links klicken: Seriöse Anbieter fordern nie per E-Mail zur Dateneingabe über einen Link auf

- App oder Website direkt aufrufen: Bei Unsicherheit die offizielle SumUp-App öffnen oder die Webadresse manuell eingeben

- Bei Zweifeln löschen: Verdächtige E-Mails unbeantwortet in den Spam-Ordner verschieben

Findet sich im offiziellen Händler-Dashboard kein Hinweis auf eine nötige Verifizierung, handelt es sich mit hoher Wahrscheinlichkeit um Betrug.

Warum Kleinunternehmer jetzt besonders gefährdet sind

Die aktuelle Welle gegen SumUp-Kunden ist Teil eines größeren Trends. Cyberkriminelle zielen verstärkt auf kleine und mittlere Unternehmen ab. Warum? KMU verwalten nennenswerte Geldströme, haben aber oft wenig Kapazitäten für aufwändige Sicherheitschecks.

Auch Kunden anderer Dienstleister wie PayPal oder Geschäftsbanken sind aktuell im Visier ähnlicher Maschen. Das Muster ist stets gleich: Der Jahreswechsel dient als plausibler Vorwand für angebliche “regulatorische Änderungen”.

Wirtschaftsverbände zeigen sich besorgt. Für viele kleine Händler ist das Zahlungsterminal die Lebensader ihres Umsatzes. Die bloße Androhung einer Sperrung löst daher existenzielle Ängste aus – was die Erfolgsquote der Betrüger in die Höhe treibt.

Wird der Betrug noch gefährlicher?

Experten rechnen damit, dass die Angriffswelle noch Wochen anhalten wird. Cyberkriminelle nutzen das “Nach-Jahreswechsel-Fenster” erfahrungsgemäß bis weit in den Februar aus. In dieser Zeit stehen viele echte administrative Änderungen an, die Wachsamkeit lässt paradoxerweise oft nach.

IT-Forensiker warnen vor der nächsten Stufe: KI-gestützte Phishing-Mails. Sprachmodelle könnten künftig fehlerfreie Texte generieren, die sogar individuell auf bestimmte Händlergruppen zugeschnitten sind. Die Glaubwürdigkeit der Angriffe würde damit weiter steigen.

Die wichtigste Verteidigungsstrategie bleibt simpel: Ruhe bewahren und gesunde Skepsis walten lassen. Bei jeder E-Mail mit “dringendem Handlungsbedarf” lohnt sich ein zweiter, kritischer Blick – er kann die digitale Geschäftsgrundlage schützen.

PS: Gerade weil Angreifer zunehmend KI‑gestützte, täuschend echte Mails einsetzen, lohnt sich ein schneller Schutzcheck. Das Anti‑Phishing‑Paket liefert praxisnahe Empfehlungen, Notfallprotokolle und branchenspezifische Schutzmaßnahmen – plus Vorlagen für interne Warnungen und Sofortmaßnahmen bei kompromittierten Zugangsdaten. Schützen Sie Ihr Terminal und Ihre Auszahlungen noch heute. Der Download ist kostenfrei und sofort verfügbar. Kostenlosen Anti‑Phishing‑Guide anfordern

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.