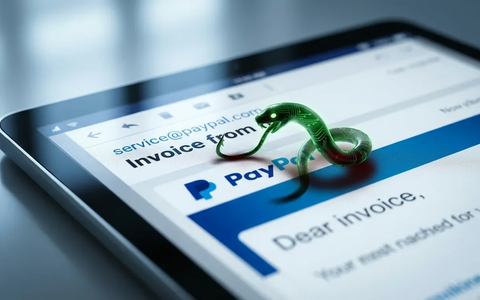

PayPal: Betrüger nutzen System-Funktionen für perfide Phishing-Angriffe

21.12.2025 - 20:29:12 | boerse-global.de

PayPal-Nutzer müssen derzeit besonders wachsam sein: Betrüger missbrauchen interne Funktionen des Bezahldienstes für extrem glaubwürdige Phishing-Mails.

Die Angriffe stellen eine neue Qualität dar, denn die betrügerischen Nachrichten stammen tatsächlich von den offiziellen PayPal-Servern und tragen die vertrauenswürdige Absenderadresse service@paypal.com. Sicherheitsforscher warnen vor einer perfiden Kombination aus technischem Missbrauch und klassischen Betrugsmaschen, die gerade zur Weihnachtszeit Hochkonjunktur haben.

Der gefährlichste neue Angriffsvektor nutzt eine Lücke in PayPals Abonnement- und Rechnungsfunktionen. Wie das Fachportal BleepingComputer Mitte Dezember berichtete, manipulieren Kriminelle dabei das Feld für die „Kundenservice-URL“ in den Metadaten eines Abonnements.

Das Fatale: Das System generiert daraufhin eine legitime Benachrichtigung – etwa „Ihre automatische Zahlung ist nicht mehr aktiv“ – und versendet sie von den echten Servern (mx15.slc.paypal.com). Gleichzeitig wird jedoch ein vom Betrüger eingeschleuster Text mit angezeigt, zum Beispiel: „Eine Zahlung über 1.346,99 US-Dollar wurde erfolgreich abgewickelt. Für Stornierung und Anfragen kontaktieren Sie den PayPal-Support unter +1-805-500-6377.“

Aktuelle PayPal‑Betrugswellen nutzen echte PayPal‑Mails und gefälschte Support‑Nummern — viele Nutzer fallen darauf herein. Der kostenlose PayPal‑Startpaket‑Guide erklärt Schritt für Schritt, wie Sie Ihr Konto sicher einrichten, automatische Abbuchungen prüfen und gefälschte Benachrichtigungen erkennen. Er enthält konkrete Checklisten fürs Prüfen in der App, Praxisbeispiele und eine Muster‑E‑Mail zum Weiterleiten an PayPal. Ideal für Online‑Shopper, die regelmäßige Zahlungen überblicken möchten. PayPal-Startpaket jetzt gratis herunterladen

Da diese E-Mails alle Sicherheitsprüfungen wie SPF und DKIM bestehen, landen sie direkt im Posteingang der Opfer. Das Ziel ist ein „Vishing“-Angriff (Voice-Phishing): Die verunsicherten Nutzer rufen die gefälschte Support-Nummer an und werden dort dazu gebracht, Fernzugriff auf ihren Computer zu gewähren.

PayPal hat nach der Veröffentlichung der Schwachstelle reagiert und das Problem nach eigenen Angaben „aktiv entschärft“. Das Unternehmen hat die Eingabemöglichkeiten in den betroffenen URL-Feldern eingeschränkt.

## Weihnachtszeit ist Betrugszeit: „Kostenloses Geld“ und gefälschte Rechnungen

Parallel zu diesem technisch anspruchsvollen Angriff fluten weiterhin klassischere Betrugsmaschen die Postfächer. Betrüger nutzen die legale „Geld anfordern“-Funktion, um Rechnungen zu versenden.

Typische Szenarien sind:

* Die „Überzahlungs“-Falle: Nutzer erhalten eine Benachrichtigung über eine angebliche Zahlung. Eine Notiz bittet sie, einen Teil des „versehentlich“ überwiesenen Betrags zurückzuerstatten.

* Das „Ausstehend“-Märchen: Eine Nachricht behauptet, Geld warte auf Abholung, verlangt aber zuvor eine kleine „Freigabe-“ oder „Verifizierungsgebühr“ – ein klassischer Vorschussbetrug.

Auch diese Nachrichten kommen oft von echten PayPal-Adressen, da die Täter die Plattformwerkzeuge gegen ihre Nutzer einsetzen.

## Branchenreaktion: Der Kampf um das Vertrauen

Die Cybersicherheits-Community sieht in diesen Angriffen ein alarmierendes Muster. Kriminelle nutzen keine Softwarelücken, sondern missbrauchen legitime Geschäftslogik („Business Logic Flaws“). Sie kapern die Reputation des Dienstes selbst.

„Betrüger leben zunehmend ‚vom Land‘ und nutzen die vertrauten Dienste des Opfers, um ihre Bedrohungen zu versenden“, analysieren Sicherheitsexperten. „Wenn eine E-Mail von service@paypal.com kommt, fallen die natürlichen Barrieren der Nutzer. Genau darauf setzen diese Kampagnen.“

Für Fintech-Unternehmen wird die Balance zur Zerreißprobe: Einerseits benötigen Händler funktionsreiche Kommunikationstools, andererseits öffnen diese Tür und Tor für Missbrauch. Analysten erwarten für 2026 strengere Inhaltsvalidierungen, möglicherweise gestützt durch KI, die riskante Schlüsselwörter in systemgenerierten E-Mails erkennt.

## So schützen Sie sich: Vier goldene Regeln

PayPal und Sicherheitsexperten raten Nutzern zu folgenden Vorsichtsmaßnahmen:

- Immer in der App prüfen: Verlassen Sie sich nie allein auf E-Mail-Benachrichtigungen. Öffnen Sie bei verdächtigen Meldungen direkt die PayPal-App oder -Website (nicht über Links in der E-Mail), um den Transaktionsverlauf zu prüfen.

- „Support-Anruf“-Aufforderungen ignorieren: PayPal fügt automatisierten E-Mails keine Telefonnummern in Notizfeldern hinzu. Jede E-Mail, die zum Anruf einer bestimmten Nummer auffordert, ist mit hoher Wahrscheinlichkeit Betrug.

- Absender UND Inhalt prüfen: Selbst bei der Absenderadresse

service@paypal.comlohnt ein zweiter Blick auf den Inhalt. Achten Sie auf seltsame Formatierungen, Tippfehler oder Drohungen mit finanziellen Verlusten. - Verdächtiges melden: Leiten Sie verdächtige E-Mails an

phishing@paypal.comweiter. Das hilft den Betrugsbekämpfungsteams, neue Angriffsmuster zu identifizieren.

PS: Wer sich effektiv vor Abo‑Manipulationen und Vishing‑Anrufen schützen will, sollte jetzt handeln. Das kostenlose PayPal‑Startpaket liefert fünf schnelle Maßnahmen, mit denen Sie verdächtige Abonnements identifizieren, sichere Einstellungen in der PayPal‑App setzen und betrügerische Nummern erkennen. Zusätzlich gibt es eine Checkliste für das korrekte Melden an phishing@paypal.com sowie Hinweise zum sicheren Verhalten bei Support‑Anrufen. Praktisch, verständlich und sofort anwendbar. Jetzt PayPal‑Sicherheitsreport herunterladen

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.