Microsoft warnt vor kritischer Lücke in Windows Admin Center

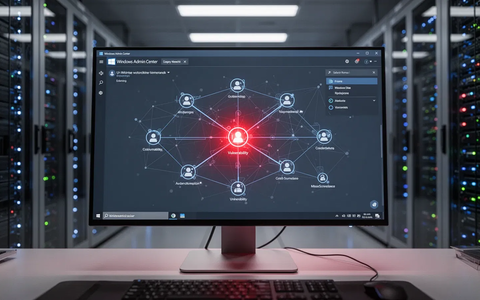

22.02.2026 - 22:32:12 | boerse-global.deEine neue, kritische Sicherheitslücke in Microsofts Windows Admin Center könnte Angreifern die vollständige Übernahme ganzer Unternehmensnetzwerke ermöglichen. Das als CVE-2026-26119 bekannte Risiko wurde jetzt öffentlich bekanntgegeben – obwohl ein Patch bereits seit Dezember vorliegt.

Was die Schwachstelle so gefährlich macht

Der Fehler mit der hohen CVSS-Bewertung von 8,8 liegt im Authentifizierungsmechanismus des browserbasierten Verwaltungstools. Ein Angreifer, der bereits mit Standard-Benutzerrechten im Netzwerk Fuß gefasst hat, kann seine Berechtigungen ohne weitere Interaktion auf Administratorniveau anheben. Microsoft stuft die Ausnutzungswahrscheinlichkeit als hoch ein.

„Das ist kein gewöhnlicher Bug“, erklärt Sicherheitsforscher Andrea Pierini von Semperis, der die Lücke entdeckte. „Unter bestimmten Bedingungen kann sie von einem einfachen Benutzerkonto aus zur vollständigen Domain-Übernahme führen.“ Das macht die Schwachstelle zu einem potenziell katastrophalen Sicherheitsversagen.

Warum die späte Warnung kommt

Die Zeitachse ist bemerkenswert: Der Fehler wurde im Juli 2025 entdeckt und an Microsoft gemeldet. Der Konzern lieferte mit der Version 2511 im Dezember einen Patch aus. Die öffentliche Warnung erfolgte jedoch erst jetzt, Mitte Februar 2026.

Diese verzögerte Offenlegung ist gängige Praxis. Sie soll Unternehmen Zeit geben, Updates einzuspielen, bevor Angreifer den Patch analysieren und Exploits entwickeln können. Jetzt, wo die Details öffentlich sind, beginnt ein Wettlauf gegen die Zeit. Jede Installation vor Version 2511 gilt als angreifbar. Sicherheitsbehörden weltweit drängen auf sofortige Updates.

Im Kontext eskalierender Bedrohungen

Die Enthüllung fällt in eine Phase erhöhter Bedrohung für Windows-Umgebungen. Allein im Februar 2026 behebt Microsoft 59 Schwachstellen, viele davon Rechteausweitungen. Zwei davon in Desktop Window Manager und Remote Desktop Services werden bereits aktiv ausgenutzt.

Diese Entwicklung zeigt: Angreifer suchen konsequent nach Wegen, ihre Rechte innerhalb eines Netzwerks zu erhöhen. Eine lokale Rechteausweitung ermöglicht es ihnen, Sicherheitstools abzuschalten, Ransomware zu installieren oder sensible Daten zu stehlen. Die Flut entsprechender Patches unterstreicht, wie kritisch die Absicherung aller Schichten des Windows-Ökosystems ist.

Ein zentraler Angriffspunkt mit großer Reichweite

Die Lücke in einem Schlüsselwerkzeug wie dem Windows Admin Center offenbart ein fundamentales Risiko für moderne Unternehmen. Zentrale Verwaltungsplattformen sind zwar effizient, stellen aber auch einen Single Point of Failure dar. Ihr Kompromittierung kann kaskadierende Folgen für das gesamte Netzwerk haben.

„Schwachstellen in Management-Schnittstellen sind oft folgenschwerer als in Standardanwendungen“, betonen Experten. Ein Angreifer mit Admin-Rechten über WAC kann Server manipulieren, Sicherheitskonfigurationen ändern und auf sensible Daten zugreifen – und dabei wie legitime Aktivität erscheinen. Das erschwert die Entdeckung erheblich.

Was Unternehmen jetzt tun müssen

Die oberste Priorität für alle Nutzer des Windows Admin Center ist die sofortige Überprüfung: Läuft bereits Version 2511 oder höher? Angesichts des öffentlichen Wissensstands ist damit zu rechnen, dass bald Exploit-Code verfügbar wird.

Wer sein Unternehmen vor solchen Angriffen schützen will, findet im kostenlosen E‑Book „Cyber Security Awareness Trends“ praktische, sofort umsetzbare Maßnahmen. Der Report fasst aktuelle Bedrohungen, neue Vorschriften und wirksame Schutzstrategien für IT‑Verantwortliche zusammen — ideal, um Windows‑Umgebungen gezielt abzusichern. Jetzt kostenlosen Cyber-Security-Report herunterladen

Doch über diesen spezifischen Patch hinaus braucht es eine mehrschichtige Verteidigungsstrategie. Dazu gehören das Prinzip der geringsten Rechte, um den Schaden kompromittierter Konten zu begrenzen, sowie Netzwerksegmentierung, um die laterale Bewegung von Angreifern einzuschränken. Multi-Faktor-Authentifizierung für alle Admin-Tools und die Überwachung auf anomale Aktivitäten sind weitere entscheidende Schritte.

Der stetige Strom neuer Sicherheitslücken erinnert daran: Proaktives Patch-Management und eine tiefgestaffelte Sicherheitsarchitektur sind keine Option, sondern essenziell für den Schutz kritischer Infrastruktur.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.