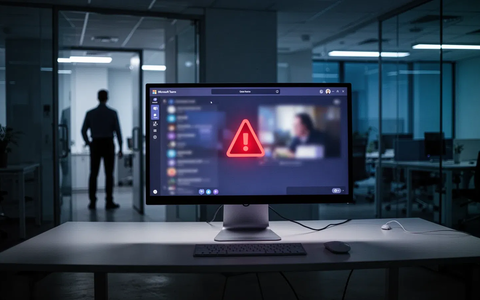

Microsoft Teams: Phishing-Angriff per Sprachanruf gefährdet Firmennetze

18.03.2026 - 00:00:26 | boerse-global.de

Cyberkriminelle umgehen technische Sicherheitsbarrieren und nutzen die Gutgläubigkeit von Mitarbeitern aus. Eine neue, hochgefährliche Angriffswelle nutzt Sprachanrufe in Microsoft Teams, um sich Zugang zu Unternehmenssystemen zu erschleichen. Das berichtet Microsofts eigenes Sicherheitsteam nach der Analyse einer aktuellen Kampagne. Die Angreifer geben sich dabei als interne IT-Helfer aus und überreden Mitarbeiter, ihnen per legitimer Windows-Tools Fernzugriff zu gewähren. Diese Entwicklung markiert einen gefährlichen Trend: Statt auf Software-Schwachstellen setzen Hacker zunehmend auf psychologische Manipulation.

Diese fiesen Hacker-Methoden führen aktuell zu Rekord-Schäden in deutschen Unternehmen, da sie gezielt das Vertrauen der Mitarbeiter ausnutzen. Erfahren Sie in diesem kostenlosen Report, wie Sie sich und Ihre Organisation effektiv vor modernen Phishing-Attacken schützen. Anti-Phishing-Paket zur Hacker-Abwehr jetzt kostenlos anfordern

So funktioniert der ausgeklügelte Betrug

Die Attacke beginnt mit einer gezielten Verwirrungstaktik. Zuerst überschwemmen die Angreifer das E-Mail-Postfach eines Mitarbeiters mit Spam-Nachrichten. In der daraus entstehenden Unruhe meldet sich kurz darauf ein angeblicher IT-Mitarbeiter per Microsoft Teams-Sprachanruf. Er gibt vor, bei der Lösung des plötzlichen E-Mail-Problems helfen zu wollen.

Die Angreifer sind äußerst hartnäckig. In einem dokumentierten Fall ließen sich die ersten zwei kontaktierten Mitarbeiter nicht täuschen – der dritte jedoch schon. Der falsche IT-Support wies das Opfer an, Windows Quick Assist zu öffnen, ein seriöses, in Windows integriertes Fernwartungstool. Durch die Freigabe des Zugriffs übergab der Mitarbeiter unwissentlich die vollständige Kontrolle über seinen Firmenrechner.

Mit dem erlangten Zugriff wechselten die Kriminellen von der Täuschung zur technischen Ausbeutung. Sie leiteten das Opfer auf eine gefälschte Webseite, wo es seine Firmen-Login-Daten eingeben sollte. Parallel dazu luden sie Schadsoftware herunter. Sicherheitsanalysten beobachteten, dass diese oft als getarnter Microsoft-Installer getarnt ist. Dieses Paket nutzt vertrauenswürdige Windows-Mechanismen, um eine schädliche Datei zu laden. So kann der Angreifer unerlaubten Code ausführen, der sich zwischen normalen Systemprozessen versteckt.

Der Missbrauch von Vertrauen und seriösen Tools

Besonders alarmierend ist die Nutzung von Plattformen und Tools, die innerhalb von Unternehmen als absolut vertrauenswürdig gelten. Indem sie Microsoft Teams und Windows Quick Assist einsetzen, umgehen die Angreifer mühelos herkömmliche Sicherheitsbarrieren wie E-Mail-Gateways. Diese sind darauf ausgelegt, bösartige Anhänge zu erkennen – nicht aber betrügerische Anrufe von scheinbar internen Kollegen.

Nach der ersten Infiltration installierten die Hacker weitere Schadprogramme für dauerhaften Zugriff und Datendiebstahl. Dazu gehörten etwa der A0Backdoor oder der Informationsdieber RustyStealer. Diese Tools erlauben es, Sitzungs-Cookies zu stehlen, aktive Logins zu übernehmen und eine Verbindung zu den Servern der Angreifer aufzubauen. Da die Aktivitäten unter dem Deckmantel legitimer Prozesse laufen, bleiben sie oft lange unentdeckt.

Diese Methode stellt Sicherheitsteams vor ein grundlegendes Problem. Wenn ein Angreifer die legitime Benutzeroberfläche nutzt und das Opfer freiwillig Installationsprozesse startet, gibt es für Erkennungssysteme kaum technische Anomalien, die sie melden könnten. Die Werkzeuge, die eigentlich der Systemwartung dienen, werden so zur Waffe.

Der Trend zur Marken-Imitation

Die Teams-Phishing-Welle passt in einen größeren Trend: Cyberkriminelle imitieren zunehmend bekannte Marken, um Glaubwürdigkeit vorzutäuschen. Daten aus dem vierten Quartal 2025 zeigten bereits, dass Microsoft die am häufigsten gefälschte Marke in Phishing-Angriffen war. Die weltweit milliardenfache Nutzung der Microsoft-Produkte macht das Ökosystem zum perfekten Ziel für Angreifer auf der Jagd nach Zugangsdaten.

Diese Hinwendung zur sozialen Manipulation steht im starken Kontrast zum fortwährenden Kampf gegen technische Schwachstellen. Nur wenige Tage vor dem Bericht veröffentlichte Microsoft seine monatlichen Sicherheitsupdates ("Patch Tuesday") und schloss über 80 Lücken, darunter kritische Zero-Day-Fehler. Während Software-Hersteller also technische Löcher stopfen, demonstriert die Teams-Kampagne, dass Angreifer diese Schutzmaßnahmen komplett umgehen können – indem sie den Menschen vor dem Bildschirm angreifen. Wenn ein Mitarbeiter freiwillig Zugang gewährt, ist die Sicherheit des Betriebssystems zweitrangig.

Da 73 % der deutschen Unternehmen unzureichend auf solche Cyberangriffe vorbereitet sind, wird proaktive Aufklärung für Geschäftsführer immer wichtiger. Dieser Experten-Report enthüllt effektive Strategien zur Stärkung Ihrer IT-Sicherheit ohne hohe Investitionen. Kostenloses E-Book: Cyber Security Trends 2024 sichern

Schutzmaßnahmen und Ausblick

Als Reaktion auf diese Angriffe fordern Experten strengere Kontrollen für Kollaborationsplattformen. Microsoft rät Administratoren, externe Kommunikation in Teams einzuschränken, sodass unbekannte Nutzer nicht ohne Weiteres anrufen oder chatten können. Zudem sollte der Einsatz von Tools wie Quick Assist über Gruppenrichtlinien deaktiviert werden, wenn sie nicht täglich benötigt werden. Für echten IT-Support sollten Unternehmen auf gesicherte, professionelle Fernwartungslösungen mit strenger Authentifizierung setzen.

Der Schutz erfordert auch ein Update der Sicherheitsschulungen. Schulungen, die sich nur auf verdächtige E-Mails konzentrieren, reichen nicht mehr aus. Mitarbeiter müssen für die Risiken von Voice-Phishing (Vishing) auf Messaging-Plattformen sensibilisiert werden. Firmen sollten klare, überprüfbare Protokolle für IT-Support-Anfragen einführen, damit Mitarbeiter wissen, wie sie die Identität eines Helfers verifizieren können, bevor sie Zugriff gewähren.

Cybersicherheitsexperten erwarten, dass solche auf Identitäten und Menschen zielenden Angriffe weiter zunehmen werden. Die Methoden werden immer raffinierter. Um einen Schritt voraus zu bleiben, müssen Unternehmen eine umfassende Verteidigungsstrategie verfolgen: Robuste technische Kontrollen, phishing-resistente Multi-Faktor-Authentifizierung und eine tief verwurzelte Sicherheitskultur sind entscheidend.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.