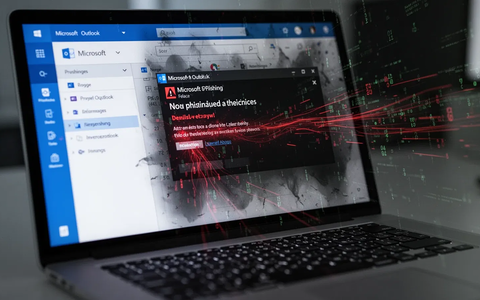

Microsoft Office Store: Gekaperte Outlook-Erweiterung wird zur Datenfalle

12.02.2026 - 22:09:12 | boerse-global.de

Eine raffinierte Cyber-Attacke hat den offiziellen Microsoft Office Store getroffen. Sicherheitsforscher deckten diese Woche auf, wie ein ehemals legitimes Outlook-Add-In zur Phishing-Waffe umfunktioniert wurde. Tausende Nutzerdaten wurden gestohlen. Der Vorfall untergräbt das Vertrauen in offizielle Software-Quellen und fällt mit einem kritischen Microsoft-Sicherheitsupdate zusammen.

Aus Terminplaner wird Datendieb

Im Zentrum der als „AgreeToSteal“ bekannten Kampagne stand das Outlook-Add-In „AgreeTo“. Ursprünglich ein harmloses Kalendertool, wurde es zur Falle, nachdem der Entwickler das Projekt aufgab. Cyberkriminelle schnappten sich die freigewordene Web-Domain und ersetzten den Code durch ein bösartiges Phishing-Kit. Für bereits installierte Nutzer änderte sich nichts – bis plötzlich eine gefälschte Microsoft-Anmeldeseite in der Outlook-Seitenleiste auftauchte.

Wenn ein Outlook-Add-In plötzlich zur Phishing-Falle wird, hilft oft schon eine sichere Einrichtung und gezielte Kontrolle Ihrer Kontoeinstellungen. Der kostenlose Outlook‑Spezialkurs zeigt Schritt für Schritt, wie Sie Outlook korrekt einrichten, Synchronisation mit dem Smartphone absichern und riskante oder ungenutzte Add‑Ins erkennen und entfernen – ideal, um E‑Mail‑ und Kalenderdaten zu schützen. Outlook-Spezialkurs jetzt gratis herunterladen

Alle dort eingegebenen Daten – Passwörter, Kreditkartendetails, sogar Sicherheitsfragen fürs Online-Banking – landeten direkt bei den Angreifern. Um keinen Verdacht zu erregen, wurden die Opfer anschließend zur echten Login-Seite weitergeleitet. Diese Methode kompromittierte Berichten zufolge über 4.000 Konten.

Grundlegende Lücke in der Add-In-Architektur

Der Angriff legt ein fundamentales Problem offen: Office-Add-Ins laden ihren Inhalt dynamisch von einer Server-URL. Microsoft prüft diese Adresse zwar bei der Erstaufnahme in den Store. Doch was später von dieser URL geladen wird, unterliegt keiner kontinuierlichen Überwachung.

„Das ist eine neuartige Form des Supply-Chain-Angriffs“, erklären Experten. „Kriminelle kapern eine vertrauenswürdige Quelle, um noch effektiver zuzuschlagen.“ Die Sicherheitssysteme des Tech-Riesen blieben zunächst blind für den bösartigen Austausch des Inhalts.

Kritische Updates im Februar-Paket

Die Gefahr ist kein Einzelfall. Zeitgleich zur Aufdeckung der Kampagne veröffentlichte Microsoft sein monatliches Sicherheitspaket für Februar 2026. Es schließt 59 Schwachstellen, sechs davon wurden bereits aktiv von Angreifern ausgenutzt.

Besonders brisant: Eine Lücke in Microsoft Word (CVE-2026-21514) erlaubt es, Schutzmechanismen beim Öffnen manipulierter Dokumente zu umgehen. Andere Schwachstellen schwächen Windows-Sicherheitsfunktionen wie SmartScreen, was die Erfolgsquote von Phishing-Angriffen massiv erhöht.

Vertrauen wird zum Hauptziel der Angreifer

Die Attacke zeigt eine strategische Wende. Statt nur auf betrügerische E-Mails zu setzen, infiltrieren Kriminelle zunehmend vertrauenswürdige Plattformen. Microsoft ist seit Jahren die am häufigsten imitierte Marke im Phishing-Bereich – ein klares Zeichen für die Attraktivität seines Ökosystems.

Die Professionalisierung schreitet voran. Oft unterstützt Künstliche Intelligenz dabei, täuschend echte Betrugsversuche zu erstellen. Das Ergebnis: Nutzer können sich immer weniger auf das Erscheinungsbild vertrauter Anwendungen verlassen.

Was Nutzer jetzt tun müssen

Sicherheitsexperten fordern schärfere, kontinuierliche Prüfungen für App-Stores. Für Anwender gibt es klare Handlungsempfehlungen:

* Überprüfen Sie regelmäßig installierte Erweiterungen und deinstallieren Sie ungenutzte Add-Ins.

* Aktivieren Sie überall, wo möglich, die Zwei-Faktor-Authentifizierung (2FA).

* Seien Sie wachsam bei unerwarteten Login-Aufforderungen – selbst in vertrauten Programmen wie Outlook.

Die „AgreeToSteal“-Kampagne beweist: Die Bedrohungslage bleibt dynamisch. Angreifer suchen ständig nach neuen Lücken in etablierten Systemen.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.