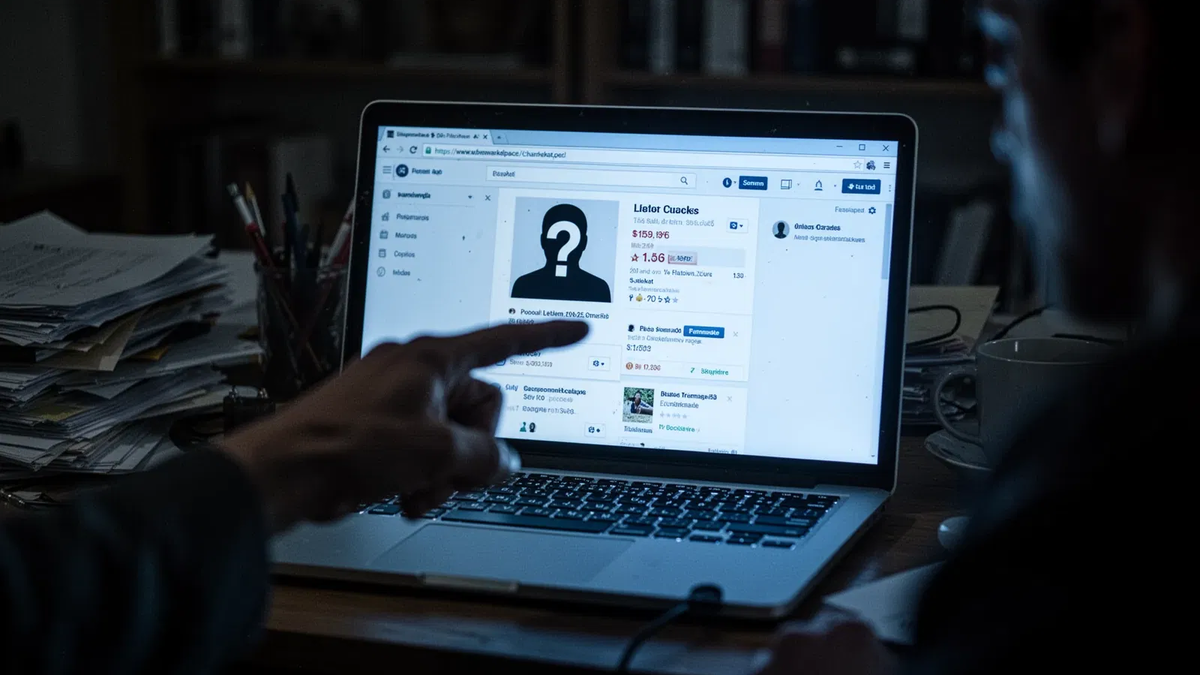

Kleinanzeigen: Betrüger kapern massenhaft Vertrauens-Profile

01.02.2026 - 14:51:12 | boerse-global.deEin aktueller Polizeibericht aus Rheinland-Pfalz und neue Warnungen der Verbraucherzentralen zeigen eine alarmierende Entwicklung: Der Handel mit gehackten Kleinanzeigen-Konten professionalisiert sich massiv. Kriminelle nutzen das Vertrauen langjähriger Profile, um Käufer zu betrügen und Identitäten zu stehlen.

Der Fall Dirmstein: Ein Musterbeispiel

In der Nacht auf Sonntag übernahmen Unbekannte in Dirmstein die Kontrolle über das Profil eines 46-jährigen Nutzers. Binnen Minuten erstellten sie betrügerische Verkaufsanzeigen unter seinem Namen. Käufer vertrauten dem Account mit seiner langen Historie und überwiesen Geld für nicht existierende Waren.

Dieser Fall ist kein Einzelschicksal, sondern Teil einer systematischen Strategie. Für Kriminelle sind etablierte Profile mit positiven Bewertungen bares Geld wert. Ermittler verzeichnen einen signifikanten Anstieg solcher Account Takeover-Fälle.

So funktioniert der Vertrauensmissbrauch

Das Hauptziel: Sicherheitsalgorithmen umgehen. Diese schlagen bei neuen Accounts schneller an, wenn teure Elektronik unter Wert angeboten wird. Bei einem Profil aus dem Jahr 2015 mit hunderten positiven Bewertungen greifen die Filter seltener.

Phishing, Quishing und gefälschte „Sicher Bezahlen“-Hinweise führen immer wieder zu Kontoübernahmen und finanziellen Verlusten. Das kostenlose Anti-Phishing-Paket erklärt in einer klaren 4‑Schritte-Anleitung, wie Sie täuschende Zahlungshinweise, manipulierte QR‑Codes und Social-Engineering-Angriffe sofort erkennen und sich schützen. Mit praktischen Checklisten, Beispielen aktueller Betrugsfälle und konkreten Gegenmaßnahmen für private Verkäufer. Anti-Phishing-Paket jetzt herunterladen

Die Täter setzen auf Automatisierung. Sogenannte Bots testen tausende E-Mail-Passwort-Kombinationen aus früheren Datenlecks – eine Methode namens Credential Stuffing. Nach dem Zugriff ändern sie oft unbemerkt die Auszahlungsdaten oder lenken die Kommunikation auf WhatsApp um.

Die Folgen für die eigentlichen Inhaber sind drastisch. Neben dem Profilverlust drohen rechtliche Konsequenzen. Wochen später erhalten sie oft Vorladungen wegen Warenbetrugs, da ihre Identität missbraucht wurde.

„Sicher Bezahlen“ als perfides Einfallstor

Neben Passwort-Diebstahl setzen Betrüger auf Social Engineering. Die Verbraucherzentralen warnen aktuell vor einer Flut gefälster Nachrichten.

Verkäufern wird vorgegaukelt, ein Artikel sei via „Sicher Bezahlen“ beglichen. Zur Bestätigung sollen sie einen Link anklicken. Dieser führt auf täuschend echte Phishing-Seiten, die Login-Daten abgreifen.

Neu im Repertoire ist Quishing (QR-Code-Phishing). Vermeintliche Interessenten senden einen QR-Code als Bilddatei, angeblich als Überweisungsbeleg. Sicherheitsfilter scannen oft nur Text, sodass die Codes durchrutschen. Wer sie scannt, landet auf Schadseiten.

Vom Opfer zum Täter: Die Identitätsfalle

Die Account-Übernahme ist oft nur der erste Schritt. Kriminelle fordern unter dem Vorwand der „Sicherheit“ Fotos von Personalausweisen. Diese nutzen sie, um Bankkonten bei Online-Banken zu eröffnen oder weitere Betrügereien zu begehen.

Das Bundeskriminalamt warnt vor der Nutzung gestohlener Identitäten als Finanzagenten. Damit waschen Täter Gelder aus anderen Straftaten. Das Opfer findet sich unversehens im Zentrum einer Geldwäsche-Ermittlung wieder.

Tückisch: Die Täter agieren oft wochenlang unbemerkt. Sie deaktivieren E-Mail-Benachrichtigungen oder erstellen Filterregeln im Postfach des Opfers, die Warnmails sofort löschen.

Warum die Angriffe jetzt zunehmen

Die aktuelle Welle trifft auf eine Branche, die ohnehin mit steigenden Cybercrime-Zahlen kämpft. Tätergruppen professionalisieren sich und operieren arbeitsteilig als Crime-as-a-Service. Eine Gruppe knackt die Accounts, eine andere mietet sie für den Warenbetrug.

Plattformen wie Kleinanzeigen investieren zwar in Sicherheit – durch Warnhinweise im Chat und Zwei-Faktor-Authentifizierung (2FA). Doch die Nutzerakzeptanz hinkt hinterher. Viele verwenden aus Bequemlichkeit identische Passwörter für mehrere Dienste, was Credential Stuffing erst ermöglicht.

Das Wettrüsten geht weiter

Für 2026 erwarten Experten eine Zunahme KI-gestützter Angriffe. Phishing-Mails sind dank generativer KI heute oft fehlerfrei und täuschend echt. Zukünftig könnten sogar Deepfake-Videoanrufe Identitäten vortäuschen.

Verbraucher müssen sich auf höhere Sicherheitsbarrieren einstellen. Die verpflichtende Einführung der Zwei-Faktor-Authentifizierung für alle Verkäuferkonten wird bereits diskutiert.

Bis dahin bleibt der effektivste Schutz die digitale Hygiene:

* Einzigartige Passwörter für jeden Dienst

* Konsequente Nutzung von 2FA, wo immer möglich

* Gesunde Skepsis gegenüber Kommunikation, die von der offiziellen Plattform weglocken will

Der Vorfall in Dirmstein zeigt: Cybersicherheit betrifft jeden, der am digitalen Marktplatz teilnimmt.

Übrigens: Wer langfristig sicher verkaufen will, braucht mehr als gutes Bauchgefühl. Dieses Gratis-Paket zeigt, welche organisatorischen Maßnahmen, E-Mail-Filterregeln und Kontoeinstellungen wirkungsvoll verhindern, dass Betrüger Sie wochenlang unentdeckt ausnutzen. Ideal für Kleinanzeigen-Verkäufer und Privatpersonen, die Konten und Identitäten dauerhaft schützen möchten. Jetzt Anti-Phishing-Leitfaden herunterladen

Hol dir jetzt den Wissensvorsprung der Aktien-Profis.

Kostenlos. Teilnahme. Sichern.