GhostFrame-Angriffe: Über eine Million Phishing-Attacken im Umlauf

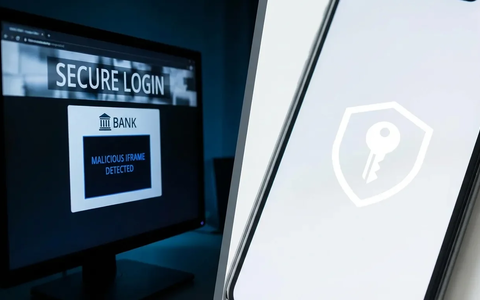

07.12.2025 - 18:21:12 | boerse-global.deDie digitale Identität steht im Kreuzfeuer. Während Cyberkriminelle mit einem neuen Phishing-Werkzeug über eine Million Angriffe starteten, erreichen passwortlose Anmeldeverfahren einen historischen Meilenstein. Zwei gegensätzliche Entwicklungen, die den Kampf um unsere Online-Konten verschärfen.

Am Donnerstag, 4. Dezember, deckten Sicherheitsforscher von Barracuda Networks die Bedrohung auf: „GhostFrame” – ein Phishing-System, das herkömmliche Schutzmaßnahmen spielend umgeht. Gleichzeitig melden Industrieverbände einen Durchbruch auf der Gegenseite: Mehr als zwei Milliarden Passkeys sind mittlerweile weltweit im Einsatz. Die Technologie gilt als nahezu immun gegen Phishing-Angriffe.

Doch was steckt hinter dieser Zeitenwende in der IT-Sicherheit? Und warum wird der Kampf gegen Identitätsdiebstahl gerade jetzt so intensiv?

Die Hacker haben nachgelegt. GhostFrame nutzt eine raffinierte Technik: Statt gefälschte Login-Seiten direkt zu programmieren, betten die Angreifer ihre Eingabemasken in sogenannte iFrames ein – unsichtbare Fenster innerhalb harmlos wirkender Webseiten.

Passend zum Thema GhostFrame und dynamisch eingebettete iFrames: Viele Unternehmen unterschätzen, wie schnell Phishing-Angriffe moderne Schutzmechanismen umgehen. Das kostenlose Anti‑Phishing‑Paket erklärt in einer klaren 4‑Schritte‑Anleitung, wie Sie Mitarbeitende schützen, CEO‑Fraud erkennen und technische Gegenmaßnahmen einführen. Enthalten sind praxisnahe Checklisten, Muster‑Mails zur Schulung und konkrete Filterregeln, die sich sofort umsetzen lassen. Ideal für IT‑Verantwortliche und Sicherheitsteams, die jetzt schnell handeln müssen. Anti‑Phishing‑Paket jetzt kostenlos herunterladen

„Die äußere Phishing-Seite enthält keinerlei typische Betrugs-Elemente”, erklären die Barracuda-Analysten in ihrem Bericht vom Donnerstag. Stattdessen verschleiert dynamischer Code die wahre Absicht und manipuliert Subdomain-Namen in Echtzeit. Das Resultat: E-Mail-Filter und Browser-Schutzmechanismen laufen ins Leere.

Die Zahlen sind alarmierend. Zwischen September und Dezember 2025 registrierte Barracuda über eine Million Angriffe mit diesem Werkzeug. Die Kriminellen können den Inhalt des iFrames jederzeit austauschen, ohne die Haupt-URL zu ändern. Für klassische Sperrlisten ein unmögliches Unterfangen – sie kommen schlicht nicht mehr hinterher.

Passkeys explodieren: Der Siegeszug der passwortlosen Zukunft

Während die Angreifer ihre Methoden verfeinern, vollzieht sich auf der anderen Seite ein Generationenwechsel. Am Samstag, 6. Dezember, veröffentlichte die FIDO Alliance neue Zahlen: Weltweit sind mittlerweile über zwei Milliarden Passkeys aktiv.

Was macht diese Technologie so besonders? Passkeys ersetzen klassische Passwörter durch kryptografische Schlüsselpaare. Der private Schlüssel verlässt niemals das Gerät des Nutzers und wird per Gesichtserkennung, Fingerabdruck oder PIN freigeschaltet. Selbst wenn Betrüger eine perfekte Kopie einer Banking-Seite erstellen – es gibt schlichtweg kein Passwort mehr zu stehlen.

Die Unternehmenswelt reagiert mit beeindruckender Geschwindigkeit. Microsoft, das im Mai 2025 Passkeys zum Standard für neue Konten machte, meldet eine Steigerung der Passkey-Anmeldungen um 120 Prozent. Die Gaming-Plattform Roblox verzeichnet sogar ein Plus von 856 Prozent.

„Phishing-resistente Mehrfaktor-Authentifizierung ist der Goldstandard für Sicherheit”, betonte Microsofts Threat-Intelligence-Team diese Woche. Auch das US-amerikanische NIST (National Institute of Standards and Technology) schreibt in seinen aktualisierten Richtlinien für 2025 phishing-resistente Verfahren für Bundesbehörden vor – ein Signal, das in die Privatwirtschaft ausstrahlt.

Chrome und React im Visier der Hacker

Doch nicht nur Social Engineering bedroht digitale Identitäten. Technische Schwachstellen in der Account-Infrastruktur sorgten diese Woche für hektische Aktivität.

Am Donnerstag veröffentlichte Google ein kritisches Sicherheitsupdate für Chrome (Version 143.0.7499.40/.41), das 13 Sicherheitslücken schließt. Besonders brisant: Eine hochgefährliche „Use-after-free”-Schwachstelle (CVE-2025-13633) in der „Digital Credentials”-Funktion. Diese Komponente ist zentral für die Verwaltung digitaler Identitäten und Wallets im Browser. Ungepatcht könnten Angreifer Daten manipulieren oder Schadcode auf den Geräten der Nutzer ausführen.

Einen Tag später, am Freitag, warnten Forscher vor einer kritischen Lücke (CVE-2025-55182) in React Server Components und Next.js – zwei der meistgenutzten Frameworks für moderne Webanwendungen. Die Schwachstelle ermöglicht die Fernausführung von Code auf Servern. Google Cloud reagierte umgehend mit speziellen Cloud-Armor-Regeln, doch die Botschaft an Unternehmen ist eindringlich: Sofort patchen, bevor Account-Übernahmen auf Infrastruktur-Ebene möglich werden.

Katz-und-Maus-Spiel erreicht neue Dimension

Die vergangenen 72 Stunden verdeutlichen eine fundamentale Verschiebung. Je mehr Schutzmaßnahmen wie Passkeys das klassische Passwort-Phishing obsolet machen, desto kreativer werden die Angreifer. GhostFrame ist Ausdruck dieser Anpassung – weg von simplen Fake-Seiten, hin zu komplexen, dynamisch generierten Konstrukten, die sich vor automatisierten Scannern verstecken.

Doch die Gegenbewegung gewinnt an Fahrt. Die Zwei-Milliarden-Marke bei Passkeys signalisiert: Die jahrzehntelange Strategie, Nutzer darin zu schulen, verdächtige URLs zu erkennen, wird endlich durch kryptografische Gewissheiten ersetzt.

„Der Wandel Ende 2025 ist grundlegend”, analysierte ein Sicherheitsexperte im Digital Digest am Freitag. „Wir bewegen uns von ‚Nutzer trainieren, nicht zu klicken’ zu ‚Systeme bauen, die nicht zusammenbrechen, wenn sie es doch tun’.”

Was kommt 2026?

Der Blick nach vorne zeigt: Die Passkey-Adoption dürfte sich Anfang 2026 weiter beschleunigen. Für Hochrisiko-Branchen wie Banken und Gesundheitswesen wird die Technologie vermutlich zur Pflicht.

Bis dahin müssen Unternehmen mit der unmittelbaren GhostFrame-Bedrohung zurechtkommen. Sicherheitsteams sollten sich auf „Hybrid-Attacken” während der Feiertage einstellen – Kombinationen aus technischen Exploits (wie der Chrome-Schwachstelle) und psychologischem Druck durch gefälschte Eilmeldungen.

Die Prioritäten sind klar: Die am Donnerstag und Freitag veröffentlichten Browser- und Framework-Updates installieren. Und parallel den Umstieg auf phishing-resistente Authentifizierung forcieren. Die Frage ist nicht mehr ob, sondern nur noch wie schnell.

PS: Die Zahl der neuen Phishing-Tools wie GhostFrame zeigt, wie dringend Schutzkonzepte nötig sind. Das kostenlose Anti‑Phishing‑Paket liefert praxisnahe Maßnahmen für jede Organisation – von psychologischer Schulung bis zu technischen Filterregeln – in einem kompakten Download. Setzen Sie heute die vier wichtigsten Schritte um, bevor Angreifer es tun. Jetzt Gratis-Anti‑Phishing-Guide anfordern

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.