Android: Kritische Zero-Click-Lücke in Dolby-Decoder geschlossen

07.01.2026 - 03:00:12 | boerse-global.deGoogle warnt vor einer gefährlichen Sicherheitslücke in Millionen Android-Geräten. Ein neues Update schließt eine kritische Schwachstelle im weit verbreiteten Dolby-Audiodecoder. Das Besondere: Angreifer könnten sie nutzen, ohne dass Nutzer etwas anklicken müssen.

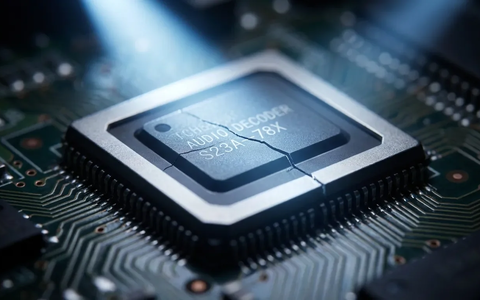

Die Lücke mit der Kennung CVE-2025-54957 betrifft den Dolby Digital Plus Decoder. Dieser verarbeitet Audio auf zahllosen Smartphones. Der Fehler ist ein Pufferüberlauf in einer Systemdatei.

Das macht ihn so gefährlich: Android verarbeitet Audiodateien oft automatisch im Hintergrund – etwa für Vorschauen in Messenger-Apps. Eine manipulierte Sprachnachricht könnte beim bloßen Empfang ausreichen, um Schadcode einzuschleusen. Sicherheitsexperten sprechen von einer „Zero-Click“-Lücke.

Viele Android-Nutzer wissen nicht, welche Systemeinstellungen Angreifer ausnutzen können – besonders bei automatischer Audiodekodierung und Messenger‑Vorschauen. Unser kostenloser Android-Guide erklärt Schritt für Schritt, wie Sie automatische Mediendownloads deaktivieren, System-Updates prüfen, Berechtigungen richtig setzen und grundlegende Sicherheitsoptionen einrichten, damit Ihr Gerät weniger Angriffsfläche bietet. Ideal für Einsteiger und Senioren: Gratis-PDF plus ein 5‑teiliger E‑Mail-Grundkurs mit Praxis-Tipps. Enthält einfache Schritt‑für‑Schritt-Anleitungen, die Sie sofort umsetzen können. Android-Sicherheits- und Einsteiger-Guide jetzt sichern

„Diese lokale Dekodierung ohne Nutzerinteraktion erhöht den Schweregrad massiv“, erklärt Sicherheitsstratege Adam Boynton. Während Dolby den Fehler zunächst als moderat einstufte, bewertet Google ihn für Android als kritisch.

Remote Code Execution auf dem Smartphone

Im schlimmsten Fall ermöglicht die Lücke eine „Remote Code Execution“ (RCE). Ein Angreifer könnte dann aus der Ferne Befehle auf dem Gerät ausführen – mit den Rechten des Audio-Dienstes. Das wäre ein Einfallstor für tiefgreifende Systemmanipulationen.

Google-Forscher entdeckten das Problem bereits im Juni 2025. Dolby lieferte einen Patch im September. Die Integration in Android erfolgt nun mit dem Januar-Update 2026. Interessant: Tests zeigten Instabilitäten auch auf anderen Geräten, darunter iPhones. Die kritische RCE-Gefahr besteht aber spezifisch unter Android.

Ungewöhnliches Fokus-Update unterstreicht Dringlichkeit

Das aktuelle Sicherheitsbulletin ist untypisch. Normalerweise bündelt Google Dutzende Fixes. Diesmal steht fast ausschließlich diese eine Lücke im Mittelpunkt. Das unterstreicht die hohe Dringlichkeit, die Google dem Problem beimisst.

Die Offenlegung wirft erneut ein Schlaglicht auf das Fragmentierungsproblem bei Android. Während Pixel-Geräte das Update sofort erhalten, hängen Nutzer anderer Marken von der Reaktionsgeschwindigkeit ihrer Hersteller ab.

- Betroffene Komponente: Dolby Digital Plus (DD+) Unified Decoder

- Schwachstellentyp: Kritischer Pufferüberlauf (CVE-2025-54957)

- Angriffsvektor: Zero-Click – keine Nutzerinteraktion nötig

- Maximales Risiko: Remote Code Execution (RCE)

Was Nutzer jetzt tun sollten

Das Update mit dem Patch-Level „2026-01-05“ rollt derzeit aus. Nutzer sollten umgehend in den Systemeinstellungen unter „Sicherheit“ oder „Software-Update“ nach einer verfügbaren Aktualisierung suchen.

Bis zur Installation des Patches empfehlen Experten erhöhte Vorsicht:

* Prüfen Sie, ob automatische Mediendownloads in Messenger-Apps deaktiviert sind.

* Seien Sie zurückhaltend bei Audio-Nachrichten unbekannter Absender.

Der Vorfall zeigt: Selbst scheinbar harmlose Systemkomponenten wie Audiodecoder können zur digitalen Hintertür werden. In einer Zeit, in der Smartphones unsere intimsten Daten verwalten, bleibt die Sicherheit dieser tiefen Systemebenen ein kritischer Faktor.

PS: Wenn Sie Ihr Android-Handy wirklich schützen wollen, helfen oft einfache Einstellungen und regelmäßige Checks. Das kostenlose Android-Startpaket liefert eine leicht verständliche Schritt‑für‑Schritt-Anleitung, wie Sie automatische Downloads ausschalten, sichere Messenger‑Optionen wählen, Patches einspielen und verdächtige Medien erkennen – mit klaren Checklisten für den Update‑Check. Sofort anwendbare Hinweise helfen, das Risiko von Zero‑Click‑Angriffen deutlich zu reduzieren. Jetzt Android-Startpaket & Update-Check anfordern

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.